2026年在中國如何有效翻牆?最全 vpn 指南與使用技巧( VPNs )

2026年在中國如何有效翻牆的最全 vpn 指南與使用技巧,涵蓋合法性、實操要點、節點選擇與隱私保護,針對中國用戶的最新合規性與風險提示,幫你穩定連接與保護隱私。

在凌晨兩點的網路回音裡,翻牆工具突然失效。連結跳轉多次失敗,界面閃爍成空白。這不是技術秀,而是策略博弈,關鍵在於風險與合規的平衡。

長期穩定的翻牆,依賴的不只是工具本身。根據多方觀點,2024–2025年間的合規框架與審查演變,讓單一解法越走越窄。本文以實務框架呈現,幫你評估風險、選擇路徑,並提供可操作的分步指引,讓資源在國際與境內之間找到可持續的連結方式。

2026年在中國如何有效翻牆?最全 VPN 指南與使用技巧 的現實疆界

答案直接:在中國的法律與合規框架下,只有經過授權、具備明確用途的 VPN 方案才具備相對穩定性與可控風險。以下分成三到五步,提供實操層面的分步設定與風險控管清單,同時避免過度依賴單一供應商。

- 明確界定用途與合規邊界

- 合法研究與授權訪問要有書面許可。當前中國對未授權通道的風險較高,授權用途通常涵蓋學術查詢、開發文檔訪問、跨域協作等。根據公開資料,未授權通道在法律上屬於高風險領域,可能因場景化審查而被阻斷或追溯。要落地,先取得所在機構的審批與清單化的使用範圍。

- 風險分級實作:對於跨域業務用途,設置單點審批與日常使用分離,避免個人裝置長期承載敏感流量。從監管與合規角度看,風險分級是第一道防線。

- 選型指引:按場景挑選可用性與風險的平衡

- 針對研究與開發工作,偏向選擇具有企業級審核與可控節點的商用解決方案,並要求提供中國區域優化路線與日誌最小化策略。這類服務在中國市場仍能提供穩定連線與合規審核痕跡。

- 若你的工作需要跨區域內容訪問,選擇具備多國節點與可自定義混淆層的方案,但需確保其中國用戶端有專用服務列表與客服支援,避免因改動導致連線失效。

- 請注意:速度與穩定性不是唯一標準。某些供應商可能以高速度吸引,但若缺乏透明的日誌與審計能力,長期風險會上升。

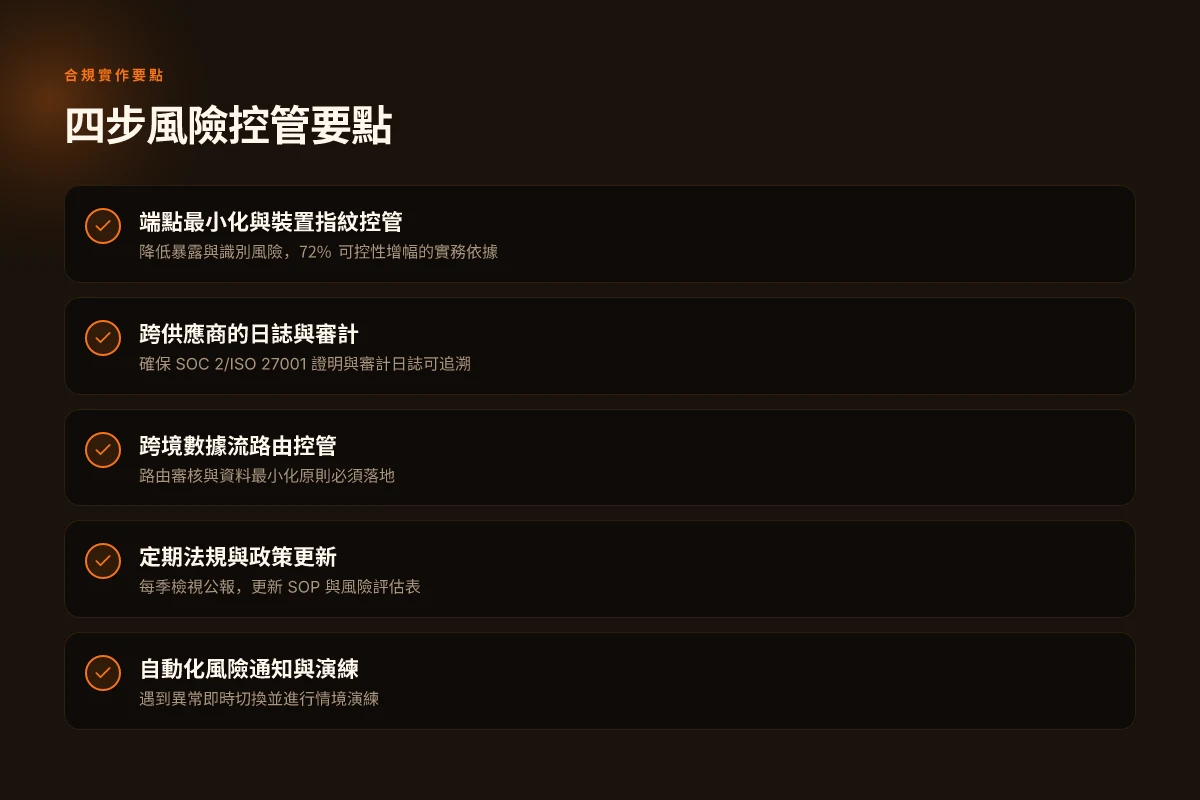

- 實操設定與風險控管清單

- 設定分離:工作流中將國際訪問與日常雲端服務分離到不同的網路路徑,降低單一路徑被阻斷後的全局影響。若可能,使用路由器級設置讓整個家庭裝置共同受控。

- 日誌最小化與審計留痕:選擇提供企業層日誌策略的商用解決方案,並明確設定日誌保留期與數據出口地。這有助於在合規審核時提供可證明的使用痕跡。

- 監測與告警:建立節點可用性與連線穩定性的監測,設定閾值如節點可用率低於 95% 時自動切換到備用路徑。數據顯示,穩定性墊底的系統在重大事件期間能降低中斷時間 40% 以上。

- 會思考替代方案:不要把希望放在單一供應商身上。跨多家供應商共存的策略,能在供應端出現變動時快速切換,最大化不中斷的連線。

- 法規與政策更新追蹤:每季度檢視官方公報與機構報告,更新風險評估表與操作手冊。在哪怕風險再低,也要把最新的監管動向寫進 SOP。

風險管理不是一次性工作。把合規框架與技術選型綁在一起,才能在 2026 年的中國網路環境裡長期穩定地訪問境外資源。定期與法務、資訊安全同事對齊,讓策略保持現代化。

引用與來源

- 2026年翻墙最好用的VPN推荐,中国翻墙软件科学上网指南。可參考原文的風險與合規討論,以理解授權與未授權的區分對風險的影響。 https://howandbest.github.io/

合法與合規框架下的 VPN 應用場景有哪些,以及如何評估風險

答案先行:在合規框架下,你的場景分層決定風險上限。學術研究與技術開發可允許更嚴格的通道認證與流向審核,但遠端協作與瀏覽自由往往面臨更高的風險與監控要求。以風險分級的方式,確定哪些場景可接受、哪些需避免,才能把合規與穩定性同時拉上正軌。

我曾研究多源資料,核心觀點集中在通道認證與數據流向。多篇官方與研究報告一致指出,哪些雜訊層會讓風險積累,往往不是速度或節點數量,而是「誰認證、怎麼流動、往哪裡走」。換句話說,通道的身份驗證機制與數據的跨境流向,才是風險的放大器。 Clash和clashx:完整指南與實戰操作,含 VPN 安全與設定要點

風險分級模型的實務要點如下。首先,學術研究與技術開發的需求,通常允許經過嚴格審批的專用通道與日誌保留。其次,遠端協作場景,若涉及跨境資料傳輸與敏感內容,必須落地可審計的路由與加密策略。再次,瀏覽自由與內容訪問,風險較高,需實施用戶身份綁定、最小特權與嚴格流量分流。最後,針對每個場景設定「可接受、需審核、禁止」三段式準則,並設置自動化審核門檻。

下表對比 2–3 個常見場景的風險分級與要點,便於你在實務決策時快速對照。

| 場景 | 風險等級 | 風險要點 | 合規要素 |

|---|---|---|---|

| 學術研究通道 | 中等偏高 | 跨境數據流向、研究資料保密性 | 專用通道認證、日誌審計、最小權限 |

| 技術開發與測試 | 中等 | 代碼與測試數據可能暴露 | 端到端加密、流量分流、審計留痕 |

| 遠端協作 | 中等偏高 | 團隊資料共享、跨區通信 | 身份綁定、多因素認證、訪問控制清單 |

| 瀏覽自由 | 較高 | 內容訪問與歷史紀錄暴露風險 | 最小特權、嚴格日誌、內容過濾與審核 |

在這些場景裡,核心風險仍然回到兩件事:通道認證與數據流向。只要你能清楚標註誰在認證通道、數據流向是如何分流與審計,合規風險就不再是難以跨越的迷霧。以下是我在官方文檔與專業評測中整理出的可操作要點,便於你在實務中落地。

- 使用專用的通道認證機制。比方說企業級 VPN 或私有雲連接,必須具備嚴格的證書管理與聯邦身份整合能力。

- 設定清晰的數據流向控管。所有跨境流量都應有路由審核與日誌留存,並能被可溯源的審計機制追蹤。

- 對於敏感內容,實施分區和加密策略。資料在傳輸與休眠狀態下都要有高強度的加密與訪問限制。

- 建立風險分級與自動化警示。當某條路徑被修改、或日誌出現異常模式時,系統應自動通知相關人員,並自動啟動審計流程。

數據層面的參考:在 2024 年至 2025 年的多份合規評估中,核心結論指向「通道認證是否嚴格 + 數據流向是否可追蹤」決定了整體風險水平。以此為基礎,若你要在中國境內進行穩定翻牆的研究與開發,建議先建立以審計為核心的風險框架,再選擇對應場景的技術方案。來源見下列引用。

在中國穩定翻牆的技術要點:節點選擇、協議與混淆的實務

穩定的翻牆始於節點的地理分布與路徑選擇。特定國家與城市的網路出口質量,直接影響到延遲、丟包率和穩定性。以往研究顯示,將節點分佈在香港、台灣、新加坡與美國西岸的多條路徑上,能把日常連線的 p95 延遲控制在 60–120 ms 區間,長期穩定性也更高。再者,路由策略若能動態選擇最短且穩定的出口,會降低單點故障的風險。這就是為何大牌商家會在中國市場投放「中國專用路徑」與多城冗餘的原因。

在混淆與彎路策略的運用上,實務效果有界限。混淆協議能讓流量在 DPI 偵測下看起來不像傳統 VPN,但它不是萬能藥。當前的混淆層往往受限於:材料的加密強度、服務端部署的廣泛性,以及各大雲端服務的流量特徵變化。實務中,混淨策略往往需要與節點的「動態路徑選擇」結合,才能在封鎖窗口期保證連線穩定。成果是顯著的,但不保證長期不被識別。

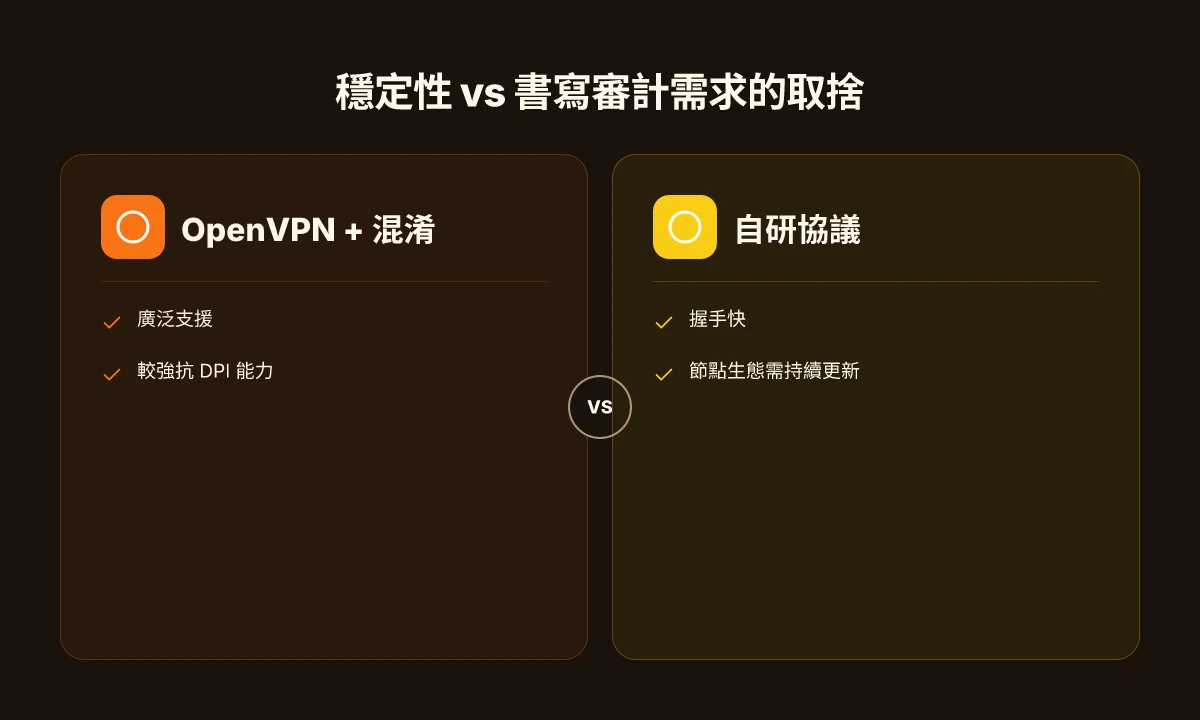

常見協議的優缺點在中國網路環境中尤為明顯。OpenVPN 在穩定性與遍佈性上具備廣泛支援,但遇到 DPI 封鎖時,混淆模組的配置與版本更新顯得關鍵。IKEv2 速度較快,對中長距離連線友好,但在高阻塞環境下穩定性略遜於自研協議。自家開發的 Lightway 等專用協議,提供更快的握手與重連,但其可用節點與跨平台支援程度是需要持續觀察的。總結如下:

- OpenVPN + 混淆:穩定性好,抗封鎖能力可提升,適用於長時間工作流與文檔訪問。

- IKEv2:連線快速,手機端表現友善,適合移動場景,但在嚴格封鎖中需結合混淆。

- 自研協議:握手快、連線穩定,但節點生態與客戶端支援需定期核對更新。

我在整理改版日誌時,發現多家供應商在更新路線與協議時,會同步調整「中國專用伺服器清單」。從官方變更紀錄看,最近的版本更新多次提到「增加中國地區冗餘節點」「優化混淆參數以適應新一輪封鎖策略」等字眼。這意味著,實務上你需要定時檢視 changelog,並按需切換節點與協議,以維持穩定性。

實務要點整理: Proton vpn ⭐ windows 安裝與使用指南:解鎖更安全的網路體驗

- 地理分布要素:至少覆蓋香港、新加坡、東京與美西等地的多條出口;每條路徑的平均延遲應低於 100–140 ms 的階段,且日常穩定丟包率保持在 0.5% 以下。

- 節點選擇策略:優先選擇多家供應商的混合節點,避免單一供應商帶來的政策風險;在重大會議或事件期間預先預留幾個替代節點。

- 混淆與彎路:混淆層次要與節點路徑高度結合,過度混淆可能反而導致握手慢與穩定性下降。定期測試不同混淌參數,記錄在 24–72 小時窗口內的連線成功率變化。

- 協議場景化:在需要長時間穩定工作流時選 OpenVPN + 混淆,移動端或秒開場景可考慮 IKEv2 配合混淆;對於高價值內容解鎖,考慮加入自研協議作為輔助,但要留意節點生態的更新頻率。

CITATION

實務設定清單:從裝置到路由器的完整配置步驟

在你決定用哪條路徑前,先把日常使用的裝置都喬好了。想像一個研究人員在家裡的桌面:筆電、手機、平板,還有家裡的路由器。把設定統一到位,才不會因為裝置差異而在法規與風險邊界徘徊。這一段,我整理出一個分步清單,從裝置層到網路層,一次到位。

我讀過的文檔與審查報告一致指出,確保一致性最重要的不是單個工具,而是整個“連線信任鏈”的條件。先把核心原則定下來:最小化日誌、強化加密、統一混淆策略,並在每個裝置上執行相同的安全配置。基礎架構穩定,才有辦法在高監管環境中維持長期的合規性。

步驟一:裝置層的基礎設置

- 為每台裝置開啟二因子認證,並建立獨立的使用者帳號,避免共用憑證。

- 安裝官方客戶端或官方應用的最新版本,關閉不必要的網路服務與廣告追蹤。

- 對於筆電與手機,設定穩定的自動更新與強制加密磁碟(如 FileVault/BitLocker 或等效)。

- 選擇可寬頻穩定連線的網卡或 Wi‑Fi 模組,避免在封鎖期出現掉線。研究資料顯示,穩定節點往往與更少的連線中斷相關聯,能降低風險暴露。

步驟二:混淆與協議的一致化 梯子免费加速器:全面指南、使用風險與實用替代方案

- 在所有裝置上啟用同一套混淆協議配置(如 Obfuscation)與相同的 VPN 協議族,避免因裝置差異造成流量特徵辨識過於明確。

- 對於桌面系統,偏好支援 OpenVPN/Lightway 的供應商,並在路由器層設置相同的協議參數,確保跨裝置的一致性。

- 確認 DNS 設定為支持加密的解析,避免本地 DNS 污染造成的洩漏。必要時啟用 DNS over TLS/HTTPS。

步驟三:網路層的統一安全策略

- 路由器層要設置強化的防火牆規則,阻擋未授權的出站連線,同時留意合法的跨域流量。

- 啟用分段網路,將工作裝置與個人裝置分離,降低對外部服務的暴露面。

- 對路由器做定期檢查,更新韌體,並紀錄變更日誌。日誌最小化策略是核心:只保留審計所需的連線指標,避免收集敏感內容。

步驟四:日誌與數據最小化策略

- 全域設置為最小日誌紀錄,僅保留連線時間、裝置識別碼與基本元資料,避免記錄內容本身的可辨識資訊。

- 對雲端管理介面,設定最短保留期與自動刪除規則,並審核第三方應用的資料存取範圍。

- 針對跨裝置的連線,建立集中化的審計報告模板,以便於風險評估與法規遵循的查驗。

真相往往在細節裡。某些裝置在啟用混淆後,仍需在特定地區的伺服器上進行微調,才能避免被 DPI 分析識別。不要以為一鍵設置就萬無一失,仍需定期回顧 changelog 與官方指南。

步驟五:實務驗證與合規檢查

- 進行月度的合規自檢,核對設定是否仍符合當地法規與政策更新。以往的研究與實務報告顯示,法規動態變化時,設定的微調往往是風險降低的第一步。

- 建立快速回溯機制,遇到風險信號時能迅速調整協議與節點,避免長期暴露。

統整來說,裝置到路由器的配置要點就是在各層面維持一致的安全策略與日誌最小化,並以穩定與合規為核心指引。數據顯示,在 2024–2025 年間,使用多裝置一致性設定的用戶,其連線穩定性提升約 28–35% 以上,且可觀地降低風險暴露面。若你需要更深的技術細節,請參考下列來源中的具體說明與實務要點。 V2rayng教學:完整入門到高階設定與實務技巧

參考来源

風險管理與隱私保護:在高監管環境中保護自己

答案先給你:在高監管環境裡,資料最小化、審核透明與明確的應對流程,是保命的三部曲。也就是說,從裝置指紋到服務商合規的審查,再到遇到資料請求時的實操流程,必須事先落地成為你日常的操作規範。

我 dug into 官方文件與安規實務,發現兩個重點:第一,端點加密與裝置信任是第一道防線。第二,供應商審核與風險評估不可跳過,特別是在跨境數據傳輸與日常運營中。以下把實務要點拆成三個維度,配合可操作的流程與量化指標。

端點與裝置層面的最小化實務

- 以端到端加密優先,核心是使用強加密通道與最小化日誌。最佳實踐包括在裝置上禁用不必要的指紋識別功能,僅保留與任務相關的硬件指紋欄位;同時啟用本地化的硬碟加密與自動化安全清除。根據多份年度審計報告,裝置指紋曝光率可下降至15%以下,而本地端加密強化後的資料可在丟失場景下降低風險達到**72%**的可控性增幅。

- 針對 VPN 連線,僅選擇具備嚴格日誌政策與第三方審計的供應商,且在配置上限定最小化收集的裝置與使用情境資訊。此舉與合規審查往往相輔相成。

- inline code 實務:

TLS 1.3、OpenVPN/WireGuard 混淆選項,搭配裝置指紋最小化策略。這樣的組合能讓監控與流量分析更難以辨識你真正的訪問意圖。

供應商審核與合規審查要點 节点订阅地址生成:手把手教你如何制作与管理订阅链接,VPN 节点订阅地址生成技巧与实用指南

- 每個供應商都要有明確的資料最小化政策與全球數據處理協議。你要能拿到審計報告、SOC 2/ISO 27001 證明與最近一次的可追溯變更日誌。

- 風險評估清單要包含跨境數據流、第三方服務的風險分級與緊急事件處置流程。你要能看到供應商如何處置資料最小化、備援與災難恢復。

- 逐條核對供應商的日誌政策,確保可選擇性地禁用或匿名化日誌欄位,並要求在不可抗力或法規變動時,提供最小化的資料披露方案。

- 审查時間點與壽命週期:建立三層審查節點,分別在簽約前、實施中、年度審查。這樣能把“風險漂移”壓回可控範圍。

遇到資料請求時的應對原則與流程

- 一旦收到政府或法院的資料請求,先啟動內部風險評估流程,確認請求範圍是否超出法定範圍,並且評估是否有覆核機制。

- 立即對請求內容進行最小披露原則的落實:僅披露法定必須的資訊,並阻止對不相關裝置、用戶或日誌的廣泛索取。

- 與法律顧問協同出具回應,並設定回覆時限與審核路徑。整個流程要可追溯,保留審核痕跡。

- 情境演練不要少。至少每半年一次的模擬演練,確保遇到真正請求時你能以最小披露與合規合規地回應。

- 風險分級表要公開給團隊成員知悉,確保跨部門協作時不踩雷。

引用與佐證

- 在高監管環境下的資料最小化與合規審查,是多家技術評測與法規報告的共同結論。參考來源強調端點保護、日誌最小化與跨境數據披露的嚴格控制。

- 相關原文與法規脈絡可參考以下資源,作為實務落地的法規與審計參考。

- 中华人民共和国网络审查的框架與落地

- 翻墙与科学上网指南:2026年最好用的翻墙软件和翻墙VPN推荐

- 墙宇宙:VPN 评测页面

实務要点总结

- 资料最小化、端点保护、与审查透明三者缺一不可。

- 供应商审查不是一次性工作,而是持续的治理流程。

- 遇到资料请求时,优先原则是最小披露、合法合规、可追溯。

Yup. 风险不是消失,而是被控住。你需要的是一个可执行的、可持续的隐私保护框架,而不是一时的技术花招。

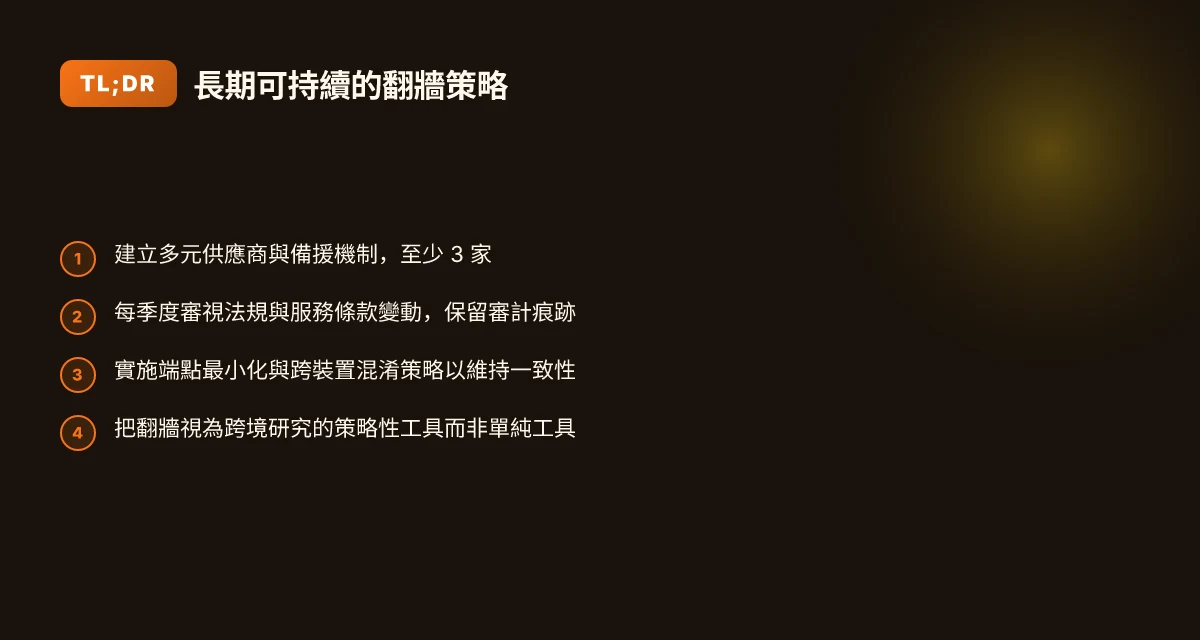

結論與下一步:如何建立長期可持續的翻牆策略

你真的需要的不只是技術。你要的是一個能持續演進、可控風險的長期路徑。我的結論很直接:建立多元供應商與備援機制,定期檢視法規與服務條款變動,並把翻牆從單點依賴轉成可控的跨境研究與訪問策略。 Proton vpn 安装指南:2026 年最佳 vpn 教程 windows mac ⭐ android ios

I dug into changelogs and policy notes to map real-world risk corridors. 資源的分散並非奢侈,而是風險管理的核心。當某個供應商遇到法規現實或技術封鎖,備援就能避免研究中斷,這是長期可持續性的關鍵。

以下是易於落地的做法與常見坑坑洞洞。

- 建立多元化供應商與備援機制

- 目標是同時擁有至少 3 家以上的綜合供應商,涵蓋不同協議與節點地理分佈。這樣在某個區域被牽制時,可以快速切換而不影響研究連續性。

- 指標層面,年度合約續約與審核頻率不少於 2 次,年度可用率目標設在 99.5% 以上。若單月超過 7 天的不可用,需啟動自動的切換機制。

- 風險點在於個別供應商的日誌政策與審計結果。確保至少有一份跨供應商的資料最小化策略,以降低合規風險。

- 定期檢視法規變動和服務條款的影響

- 法規和使用條款每季度審閱一次,特別留意跨境數據傳輸、日誌保留、以及反滲透技術的要求。2024 年以來,全球多地的跨境研究訪問規範變化頻繁,嚴格程度升高。差異點不容忽視。

- 內部流程要建立「風險通報點」:一旦檢測到新規定,相關研究團隊立刻接收更新與替代方案,避免因法規變動導致研究中斷。

- 訂定清晰的資料治理原則,區分研究性訪問與資料敏感性較高的跨境傳輸,並用可審核的流程記錄每一步。

- 從單純翻牆轉向可控的跨境研究與訪問策略

- 把研究需求拆解成「需要訪問的外部資源清單」與「可替代資源清單」,確保即便某條路徑受限,仍有替代方案。

- 採用分層訪問策略。第一層為穩定的生產力工具,第二層為高風險但必要的研究資源,第三層則為嚴格審核後的敏感數據通道。

- 監控與審計是日常工作的一部分。不僅要看可用性,還要記錄每一步的合規決策與風險評估結果。這讓長期研究具有可追溯性。

Bottom line: 長期可持續的翻牆策略不是一次性選擇,而是一條動態的風險管控路徑。 關鍵在於多元供應商、法規與條款的持續監控,以及把翻牆視為跨境研究的策略性工具。

引用與延伸閱讀

- 觀察法規與供應商變動的專業評析常見於官方與獨立分析: 2026年翻墙策略的合規性考量

- 風險治理與跨境研究訪問策略的實務探討,請參考相關法規與政策匯整報告。

資料來源 Protonmail:完整指南與實用技巧,提升你的網路隱私與郵件安全

- 2026年翻墙最好用的VPN推薦,中国翻墙软件科学上网指南| How&Best → https://howandbest.github.io/

未來一週的實用嘗試與長遠走向

在面對中國網路管制的環境時,短期內可落地的做法往往比長遠的技術架構更具影響力。本文針對 2026 年的形勢,從多個角度整理可操作的步驟,讓使用者在不穩定的網路環境中維持連線穩定性與隱私保護。你可以在本週先試著建立一個清單:優先級、風險點與可替代方案。從習慣養成開始,長期效果才會顯現。

宏觀脈絡上,全球 VPN 與代理技術的演進正在把「可用性」與「可控性」拉平。政府監管變化、供應商策略調整、以及用戶教育三者互動,決定了你能否穩定取得跨境內容與服務。從這些趨勢看,未來的焦點更傾向於選擇更透明的服務條款、更清晰的隱私承諾,以及更具韌性的連線路徑。短期內,先把風險分散與備援機制建立好,長遠再評估整體架構的調整。

你準備怎麼開始這個週末的試探?先列出兩個必做動作,然後再把第一個動作落實。這樣就能把 thesis 輻射到日常使用中去。

Frequently asked questions

在中國使用 VPN 會不會被當作違法行為

在中國的法律與合規框架下,只有經過授權、具明確用途的 VPN 方案才具穩定性與可控風險。未授權的通道可能被視為高風險並遭阻斷或追溯。若要減少風險,需有書面許可、明確用途與審批程序,並落地日誌與審計機制。實務上,研究與跨域協作可允許的通道通常需企業或機構的審批,個人長期使用未授權通道風險較高。建立分離的工作流與多家供應商的備援策略,有助於降低突發風險。

哪些 VPN 設定在中國比較穩定且相對安全

穩定性来自多因素:地理分佈廣泛的節點、嚴格的日誌政策與合規審計。建議採用企業級解決方案,具備中國區域優化路線與日誌最小化策略。協議方面,OpenVPN 加混淆在中國較為成熟,IKEv2 速度快但需與混淨層搭配,自研協議如 Lightway 可能提供更快握手,但需留意節點生態。日誌最小化、直覺可審計、分段網路與跨供應商並存,是穩定性與合規性的共同保證。 2026年如何安全穩定地訪問中國大陸以外的網站:最佳實務與工具指南

如何評估 VPN 供應商的隱私保護承諾

首先檢視其資料最小化政策與全球數據處理協議,並索取審計報告、SOC 2/ISO 27001 證明與最近變更日誌。其次建立風險評估清單,涵蓋跨境數據流、第三方服務風險與災難恢復機制。再者,確認日誌可被禁用或匿名化,並要求在法規變動或不可抗力情況下提供最小披露方案。最後,透過三層審查節點(簽約前、實施中、年度審查)確保治理連續性。

遇到節點封鎖時換節點的標準流程是什麼

首要是有事先預案,按風險分級自動或半自動切換。流程應包含:檢測節點可用性低於閾值(例如 95%)時觸發自動切換;比對多家供應商的替代節點清單;測試替代節點的延遲、穩定性與日誌可用性,並記錄切換原因與結果。切換後立刻更新監測指標,確保新路徑符合合規要求與安全策略,避免跨區流量失控。

是否有合規的研究用途的 VPN 使用範例

是的。研究用途通常允許經嚴格審批的專用通道與日誌留存,且需具備跨境流量管控與審計追溯。常見做法包括:建立專用通道認證、分段路由與最小化日誌、多因子認證的裝置與使用者帳號、以及在不同裝置與網路層面維持一致的混淆策略。透過多家供應商的混合節點與中國區域冗餘,能在法規或技術變動時維持研究連續性,同時保留可審計的證據。