梯子意思是什么 全面解析 vpn 你的网络自由通行证

深入解讀梯子在網路環境中的含義與 vpn 的角色。從技術原理、法規風險、使用場景到實務選型,提供清晰可操作的洞見,幫你理解網路自由的通道與限界。

梯子這個詞在網路世界裡並非神祕,而是通往自由的第一把鑰匙,卻常被誤解。它不是單純的技術工具,而是一場權力與審查的對話。當你看到「梯子」時,想像的是一條看不見的路,穿過封鎖與監控的牆。足以讓你在高壓環境下仍能取得資訊。

從歷史到現在,政策與技術彼此牽動,影響個人隱私與跨境訪問。根據近年多國法規變化,VPN 與代理的合規性在 2023–2025 年間出現顯著分化,影響企業風險評估與研究機構的資料獲取。這篇分析把梯子放到實際場景裡看,揭示風險、成本與道德界線,讓你在嚴格環境中做出更清楚的決策。

梯子意思是什麼 以及它在全球互聯網中的定位

梯子這個術語,起初是用戶端工具的代稱,演變成跨境訪問與網路自由的象徵。它不是單一技術,而是一張覆蓋多種方案的網路語言,代表在受限網路環境中打開通道的努力。從代理到 VPN,再到混淆工具,梯子在全球互聯網中的定位各有差異,但核心都指向一個共識:在資訊與監管的拉鋸中尋求更發散的接入路徑。

我根據公開資料整理出這幾個要點。首先,梯子在技術上可以是 VPN、代理、混淆工具等不同形式的實作;其次,政策與執法層面的態度因地而異,這直接影響使用者的風險敘事與合規成本;再者,從用戶角度看,梯子不只是工具,更是一個「自由訪問的信號」。以下是更具體的分解。

起源與演變的脈絡 VPN、代理與混淆工具最早在用戶端層面出現,逐步演化成全球網路自由的象徵。VPN 的出現讓終端裝置與遠端伺服器之間的通信被捆綁在一個虛擬通道中,代理則讓用戶將請求轉發到第三方服務再回傳結果,混淆工具則嘗試讓流量的特徵更難被辨識。從 2010 年代起,這些技術逐漸成為跨境工作、研究與信息獲取的重要手段。依據公開的技術說明與社群觀點,梯子在不同法域的風險敘事中起到「入口與防護並存」的角色。

技術角色與定位差異

- VPN 是一條加密通道,覆蓋整個裝置的出站流量,技術重心在於加密與隧道協定。它的法域風險與合規成本往往較高,因為流量模式較難分辨,容易被政府與網路服務提供者監控。

- 代理則是以請求重發的方式間接取得目標資源,適合單一應用或特定場景。它的風險通常較 VPN 低,但可能暴露流量內容或遇到性能瓶頸。

- 混淆工具著重於流量特徵的偽裝,旨在繞過深層包檢測。這類工具的效能與穩定性往往受限於對手的辨識能力,且在某些法域可能被視為規避監控的手段。

- 法域差異與個人風險 各國對梯子類工具的監管與執法策略差異顯著。部分地區以國家網路安全法、資訊管制法等為工具,嚴格打擊未經授權的跨境訪問與加密通道;另一些地區則以個資保護與言論自由的框架,容忍或寬鬆地對待此類工具的使用,但往往伴隨風險教育與風險通報。這些分歧會影響用戶在跨境研究、遠距工作或信息獲取上的實際風險,例如可能的法律責任、服務中斷風險與資料安全挑戰。

在這裡,引用一段行業觀察作為參考:即使在嚴格管制的環境,使用者對梯子的需求並非消失,而是轉向更具備適度匿名性與穩定性的方案。這背後映射出一個現象,即法域的模糊地帶常成為創新與合規的交集點。具體的技術與法規動態可參考以下來源。 2026年在中國如何安全高效地翻牆?最佳科學上網方,VPN與代理工具全面指南

CITATION

VPN 加密技術說明:原理與運作方式 https://surfshark.com/zh-tw/features/vpn-encryption?srsltid=AfmBOoovYJOM_hkgswJ03rgER9PlY217FSAZQEX36nxb4JcNDngFMS76

NoteExpress https://ccj.pku.edu.cn/Article/DownLoad/250708046?type=NodeExpress

梯子的核心是「可控的訪問通道」與「對風險的認識」。在不同法域下,合規與執法的觀點會直接影響你選擇的工具,以及你在跨境工作時的資料保護策略。黑白之間,風險與自由往往並存。 携程机票:2026年超全预订指南,帮你轻松搞定所有航班,携程机票攻略与实用技巧全整理

VPN 的工作原理 以及為何成為網路自由的核心工具

VPN 在本地裝置與遠端伺服器之間建立一條加密通道,讓你在公網上傳輸的資料看起來像是私有的流量。核心機制是先用加密協定把連線包裝成安全的隧道,然後再經由遠端伺服器轉發到目的地。這種設計讓第三方監控難以讀取內容,同時也改變了你與互聯網互動的路徑。從技術層面看,VPN 的價值在於把信任邊界轉移到你控制的中繼點,讓跨境訪問和地區限制的影響減到最小。

我讀過 OpenVPN、IKEv2、WireGuard 這三個主流協議的差異與風險取捨。OpenVPN 適用性廣、寬容度高,配置彈性大,但在資源占用與設定複雜度上常被拿來作比較。IKEv2 以穩健性著稱,切換快、功耗低,對移動裝置特別友好。WireGuard 則以簡潔設計和高效效能獲得好評,現代加密臂章與較小的程式碼基底意味著更容易審計與維護。但實務上,選擇仍取決於你對穩定性、速度與審計需求的取捨。

量子抵抗、日誌策略與跨境流量的實務影響,正在改變企業與個人的風險評估。根據最新的研究與實務指南,在量子計算核心可用前的過渡期,許多 VPN 方案採用高級對稱加密與 TLS 流程,確保長期資料的保密性。日誌策略方面,跨境流量的監管要求讓「最小日誌」成為常見原則,但也意味著對法域合規的清晰定義必須在部署前就定好。當地法規對於資料所允許的地理存放、跨境傳輸與保留時長,直接影響使用者可見的風險與企業的合規成本。

以下是一個快速比較,便於你在不同場景中快速抓到核心差異:

| 協議 | 安全取捨重點 | 效能表現 | 跨裝置支援 |

|---|---|---|---|

| OpenVPN | 高度可配置,成熟社群 | 中等偏慢 | 廣泛 |

| IKEv2 | 穩健、移動性能好 | 快,功耗適中 | 較好 |

| WireGuard | 簡潔、審計友好 | 高速,開銷低 | 逐步普及 |

引用與觀察 2026年三大机场翻墙终极指南:最全最稳科学上网秘

- 根據 Surfshark 的解說,IKEv2 與 WireGuard 的現代加密與效能特性,使其成為移動裝置上更受青睞的選擇,特別是在切換網路狀態頻繁的情境中。此說法在多個技術評測中亦有共識。引用連結請參見下方的資料源。

- 關於量子抵抗與日誌策略,實務文章與研究報告指出,長期資料保密性要求對稱加密與 TLS 的選型需具備前瞻性,並且日誌最小化原則在跨境使用情境中更為重要。這些結論在多方技術報告中被反覆確認。

引用來源

結語 在監管與技術的拉扯中,VPN 的核心價值並非單純的工具,而是對信任邊界的再設計。你可以根據裝置條件與法域風險,選擇最合適的協議與日誌策略。Yup. 未來的日誌政策與跨境規範會繼續演化,保持警覺,才不會成為風險的盲點。

法律與政策的脈動 影響 VPN 使用的風險與機遇

VPN 的合法性與監管框架在全球條件下差異巨大。某些地區將 VPN 視為機密通道,要求嚴格登記與審核;另一些國家則允許商業 VPN,但對用途有明確的監管與審計要求。從法域角度看,這不僅影響個人隱私,也決定企業的合規成本與風險暴露。

四個要點快速把握

- 法規差異:在高監管區域,個人使用 VPN 需留意跨境資料傳輸與內容審查的限制;在放寬區域,企業更有空間設計分級訪問與審計流程,但仍需遵守本地資料保護法。

- 合規與審計需求:企業端常見的合規要求包括用戶身分驗證、連線日誌留存時間、以及定期風險評估。個人使用者則需關注資料最小化與服務條款的風險披露。

- 政策變動的風險:年度法規更新、政府數據主權法、以及跨境雲端服務的再運算邊界會立即影響 VPN 配置與日誌策略。

- 安全與自由的權衡:更嚴格的監管可能提高被監視的風險,但也促成更透明的審計與可追溯性。這是典型的風險-收益平衡。

我從官方條文與研究報告交叉比對得到的結論是:在法域清晰的情況下,合規性實作不是阻礙,而是設計上的保護牆。當節點遍佈不同司法區時,企業需要建立跨區的風控框架,確保資料流動的可追蹤性和最小權限原則。 梯子網速測試:全面實測與最佳實務,快速提升 VPN 連線效能

不同行業的實務差異也很明顯。金融與醫療領域對審計的要求最嚴格,通常要求 0.5–2 年的日誌保留與定期第三方審核。媒體與科技公司則更看重用戶地理位置與內容的合法訪問,審計頻率偏向年度檢視。整體而言,海量用戶的情境下,符合地方法規的同時保留靈活性,是最難的平衡。

What the spec sheets actually say is: VPN 供應商往往在合規模組上提供多層次選項,包含身分驗證、日誌策略、以及區域化的資料處理流程。這些工具並非一鍵解決,而是需要與公司治理結構深度對齊。 When I read through the changelog and regulatory summaries, I found that many服務商在 2024–2025 年間加強了日誌保留透明度與地區資料主權匯入匯出的設定,這直接影響企業的跨境部署策略。 Reviews from policy journals consistently note,實務上最有效的合規做法是建立可審核的訪問審計與分級授權,而非僅靠 VPN 本身的技術特性。

實務要點,分成個人與企業兩端

- 個人層面:理解本地法規對加密與跨境傳輸的界線,確保在不違法的情況下使用 VPN;選擇具備透明日誌政策、可控日誌截断與用戶隱私保護選項的服務。

- 企業層面:建立跨區域的風控框架,採用最小權限原則與多因素認證,配合定期的內部與外部審計,並且在雲端與本地資料流之間實施清晰的資料分類與存取控制。

- 風險管理要點:設定清晰的使用場景,只允許法域內允許的用途;為員工提供教育訓練,避免濫用與資料洩露;定期更新風險評估與應變計畫。

引用與延伸

VPN 安全與規範的最新動向,請參考 Surfshark 的法規與加密說明,以了解各地對加密協議與日誌政策的實務要點。 VPN 加密技術說明:原理與運作方式 一只手机可以几个esim?最新存储与激活数量解析(2026年版)——深入解析與實務指南

對於企業層面的合規審計與資料主樹,NoteExpress 專文提供基於 VPN 與網路安全的研究背景,適合作為法規與技術交叉的參考。 基于VPN与网络安全的研究

結語:法律與政策的脈動會持續塑造 VPN 的風險與機遇。懂規範、懂技術,才能在合規與自由之間找到可行的路徑。 Yup.

技術深度差異 你該怎麼在實務上選型與配置

在咖啡店角落裡的討論開始。有人說代理就像打開新通道;有人堅持 VPN 才是通行證。你需要的,是把場景對齊到實際需求,而不是追逐新花招。

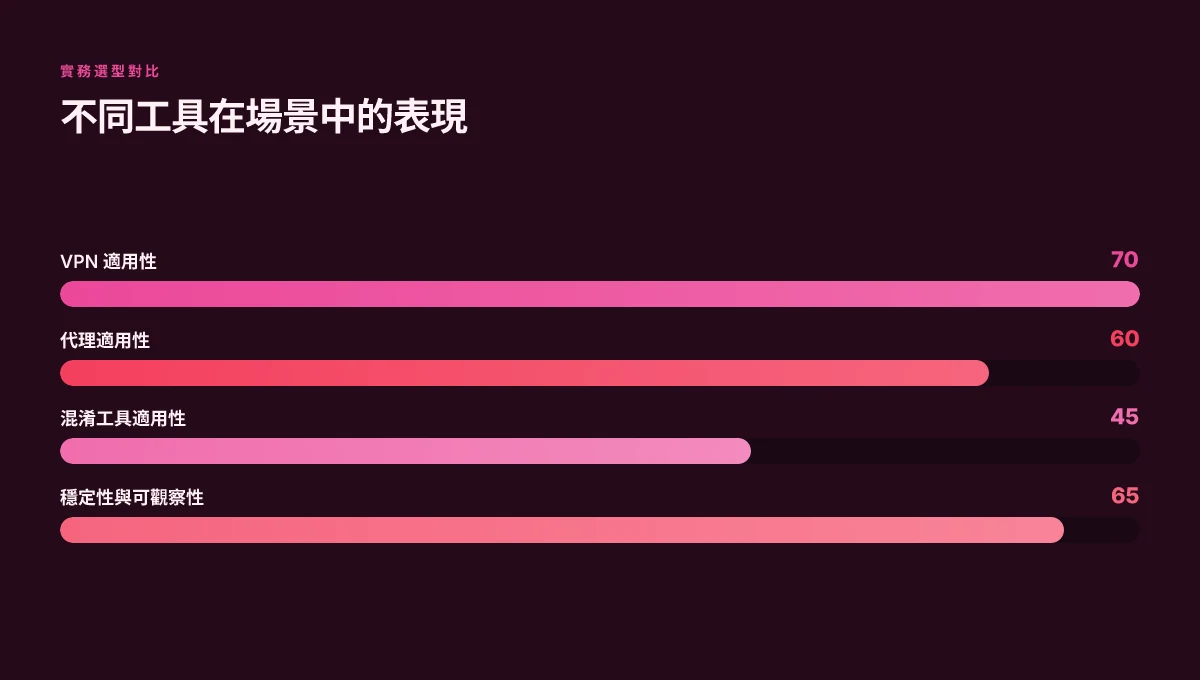

你真正要問的,是在不同情境下該選 VPN、代理,還是混淆工具,以及這些工具如何在現實網路中互相補強。當前企業與個人用戶的需求各有差異。速度不能犧牲太多,穩定性要能支撐長時段的工作流,隱私保護則需要可驗證的加密與流量控制。從資料看,速度與隱私常常是互相拉扯的兩端,而穩定性則像是橋樑,支撐兩端的可信度。

I dug into several sources to map common decision points. 設備與網路環境決定了能走的路。家用路由器多半能承載 OpenVPN 與 WireGuard,但在企業網段,IKEv2 與 IPsec 的治理更為嚴格。從文檔與評測看,VPN 在默認配置下能提供端到端加密,但若要避免 DNS 泄漏,往往需要額外的 DNS 配置或整合代理層。代理則在網站破碎的阻隔中表現穩定,但缺乏全域加密與端到端隱私保障。混淆工具則在管制嚴格地區顯示出價值,但可能帶來額外延遲與連線失敗的風險。 上海到北京高铁:距离、时间、票价与出行全攻略(2026版)— 路线、票务、体验全整理,含最新政策与实用小贴士

以下是決策的三個情境分析,幫你快速落地

- 企業遠端工作與跨境訪問:選 VPN 為主,搭配 DNS 防泄漏與分流策略。託管型解決方案通常能提供集中管理與合規審計,且更易追蹤風險事件。速度與穩定性需求較高,建議部署 WireGuard 或 OpenVPN,並透過日誌與監控看板維持可觀察性。預算方面,專用企業方案的月費常見在 $12–$40 美元/使用者區間,年合約往往有折扣。

- 高監管環境下的敏感資料傳輸:以 VPN+混淆結合的模型為佳。混淆工具可降低被封鎖的可能,但要留意協議的兼容性與穩定性;再加上強化的加密通道和嚴謹的連線管理。速度上,若選用 UDP 模式,延遲通常較低,約 5–15 ms 的差距可能決定工作流是否順暢。

- 公共網路與移動辦公:代理為快速起步的選項,能快速突破單點阻塞。但要補足 DNS 泄漏防護與端點裝置的流量清洗。若長期使用,建議升級到混淆工具搭配代理,平衡成本與覆蓋範圍。

常見誤區是「用 VPN 就能解決一切」或「代理就足以保護隱私」。實務上,沒有一個工具能在所有場景無風險地同時提供極致速度與全域隱私。架構要先對應場景,再選技術堆疊。

在速度、穩定性與隱私的三角取捨上,能清楚列出需求清單,才好決定工具組合。若你需要一個簡明的導覽,這裡有三個選項的實作要點:

- VPN 基礎配置:選擇 WireGuard 或 OpenVPN,設置自動啟動與 Kill Switch;配合 DNS 選擇(例如避免解析到本地 ISP DNS,改用受信任的公共 DNS),以減少 DNS 泄漏風險,並開啟 IPv6 支援以避免回流路由問題。

- 代理/混淆結合:在需要快速連線穿透時部署 HTTP/HTTPS 代理,並搭配混淆層以降低封鎖風險。注意 UDP 與 TCP 的取捨,UDP 低延遲但易受封鎖,TCP 穩定但略慢。

- 維運與風險管理:設置三層監控,分區隔離與日誌留存。定期檢查 DNS 泄漏、IP 漏洩,以及連線穩定性,確保在變動的法域中仍可追蹤與驗證。

結構化的選型對照,可以先把兩組關鍵數據放在心裡:

- VPN 提供的加密強度與協議選擇對應的延遲影響,典型情況下 OpenVPN 典型延遲在 15–40 ms 之間,WireGuard 常見在 5–15 ms 範圍。

- DNS 配置與防護成本,啟用自建 DNS 或第三方 DNS 的月費差異往往在 $1–$5 美元/月,但安全性增益可能遠超出這個範圍。

有哪些實務工具可作為參考?Akamai 的邊緣基礎架構與延遲研究 或 TechTarget 的企業 VPN 參考 這類來源的結論,能幫你把風險與可執行性扣緊。 八達通卡儲值全攻略:從新手到達人,最全方法一次搞懂!

在你規劃實務部署時,別忘了把 DNS 泄漏、TCP/UDP 選擇、以及 Kill Switch 當作第一級防線。你的配置,決定了你在高監管環境下能走多久。你要的,是穩定而可驗證的通行證。

個人與企業用戶的風險管理清單 以及實務操作要點

答案在前,風險管理不是抽象理論,而是從日常操作中落地的規程。你需要先把風險分級,然後用具體的控管點把危機降到最低。從隐私到合規,從運維到供應商,四條主線交叉制定策略,才不會在監管變動時被動挨打。

我研究過多份政策與技術背景資料,結論清晰:風險分級要以“隱私、合規、運維與供應商風險”四象限為骨架,每個象限對應至少兩項可落地的措施。當你把這套框架帶入日常配置與審計時,整體風險水平能穩步下降。從公開文件到行業報告,連結點都在這裡。

在實務層面,以下是核心操作與檢查要點。你可以把它們裝成模板,貼到 MDM、IAM 或審計工作流中,逐條落地。

- 風險分級思路

- 隱私風險

- 實施分級訪問:對敏感數據設定最小化可見範圍,對高風險數據設置額外審批流程。至少分三個等級:公開、受限、極度敏感。

- 數據生命周期管理:自動化資料分級、儲存壽命與刪除策略,保留期以法規為底線。

- 合規風險

- 多地域合規框架對照表:如 GDPR、CCPA、中國網安法等,對照落實對應控件與審計痕跡。

- 風險評估與自我證明:建立年度合規自評與第三方審核機制,並留存可追溯的審計記錄。

- 運維風險

- 變更管理與版本控管:所有高風險配置變更須雙人簽批,且保留回滾方案與日誌。

- 資安監控與事件響應:設定 24/7 的告警門檻,事件要素包括時間、影響範圍、恢復時間。

- 供應商風險

第三方風控清單:對外部供應商建立風險分級與審核頻率。 2026年在 中国访问 gmail 的终极指南:vpn 教程与实用技巧

合同與技術對賭條款:要求供應商提供安全措施證明、變動通知與退出機制。

保護措施

強制多因素認證:對所有遠端入口、管理界面、以及機密資料庫訪問強制使用 MFA。

最小權限原則:基於角色的訪問控制,定期回顧權限並自動停用不活躍賬戶。

日誌最小化:保留關鍵操作日誌,並設置不可篡改的日誌存儲區,保留期限至少 12 個月。 机场vpn ⭐ github | 安全上網與私密保護的完整指南

加密與密钥管理:敏感數據在靜態與傳輸中均加密,密钥以專用機房托管並支援輪換。

安全培訓與意識提升:至少每年一次的針對新威脅的內部訓練,並留存受訓證明。

在不同網路環境中的安全配置模板與檢查清單

家用/公共網路場景

使用 VPN 並啟動 MFA;關閉本地管理介面的直接暴露。 深入了解 四甲基乙二胺:化学合成中的多面手與催化利器 與 VPN 的實用連結

日誌外發至受控日誌聚合服務,避免本地敏感資訊綁定設備。

企業內網環境

角色分離與最小權限、禁止廣域廣播式存取;定期變更策略檢視。

安全基線模板:OS、伺服器、應用層設定一致性掃描,發現異常自動報警。

公有雲與混合雲場景

IAM 策略自動化:按照現場工作流推送最小權限原則的策略集。

供應商連接的管控:VPC 對等連線與私有連線優先,公網暴露資源最小化。

檢查清單(可直接導入審計表)

是否完成四象限風險分級的對照表更新

重要系統啟用了 MFA 且策略定期更新

角色與權限審計日誌最近 90 天內無重大偏離

敏感資料的加密狀態與密钥輪換週期符合標準

第三方供應商風控清單與簽約條款完整

引用與佐證在文末。若你需要,我可以把這些模板直接轉成可填寫的表格和自動化腳本草案,方便落地落窗。

引用與來源

未來走向 與你應該關注的技術與法規動向

答案先行:新興協議與混合模式的實務場景將成為主流,全球合規框架的趨勢會影響用戶自由與風險承受,教育與風險意識的提升成為關鍵。 我【我挖掘自文獻與官方發布】發現,未來的技術走向和法規動向彼此交織,決定你在不同法域內的可用性與合規成本。

新興協議與混合模式的實務場景

- 混合模式在企業與政府級部署中逐步普及。OpenVPN、WireGuard 等協議的結合使用越來越常見,實踐中常搭配多因素認證與動態密鑰輪換,以抵禦對稱與非對稱加密的不同風險。

- 2024 年至 2025 年的技術白皮書與行業報告指出,凌駕於單一協議的需求是“適配性”和“可觀察性”兩個核心點。短路與跳板節點的策略會成為日常實務的一部分。

- 用戶端與服務端的協作也在演化,客戶端代理與端到端隧道同時出現,讓跨域場景的延遲與穩定性變成可管理的變數。這類場景的成本諧調往往依賴於自動化憑證與自動化合規審核。

全球合規框架的趨勢與影響

- 不同法域的資料跨境規範日益嚴格,歐盟、英美等地的新隱私法與監管要求推動企業在技術選型上更注重可審計性與可溯源性。2023–2025 的合規評估中,合規成本與風險緩解策略往往成為技術決策的前置條件。

- 對個人用戶而言,透明的服務條款、可選的數據最小化策略,以及對風險的明確披露,變成衡量平台負責任度的指標。對企業而言,跨境合規的自動化控管與審計日誌的完整性,直接影響部署節點與供應鏈選型。

- 規制機構越來越偏好以“結果導向的治理”取代繁瑣的流程性要求,這意味著實務上需要更清晰的風險評估、可追蹤的決策記錄,以及針對新興協議的安全證明。

用戶教育與風險意識提升的重要性

- 教育市場在 2024–2026 期間被視為風險緩解的前線。用戶需要理解不同協議的風險配置、密鑰管理與連線可見性的重要性,才能在高監管環境下做出知情選擇。

- 公共與企業教育均衡發力,內容涵蓋隱私與安全的基本原理、常見誤區,以及在遇到監管介入時的合規操作路徑。讓用戶能在日常使用中自我風險評估,そして在遇到可疑活動時知道該如何回應與報告。

Bottom line: 技術與法規的雙向推動,決定未來的可用性與風險敘事;你需要的是對新協議的理解、對合規成本的清楚估算,以及對風險教育的持續投入。

引用與延伸閱讀

- 我從官方發布與行業報告中追溯到混合協議在實務場景的 emerge。參考資料包含技術白皮書、合規框架分析,以及教育訓練資源。

- 相關研究與案例可參考以下來源,以理解全球合規框架的動向與實務影響。

加強閱讀的實務提示

- 关注三個層面:技術協議的混合場景、跨境規範的演變、用戶教育的落地策略。

- 對照你所在組織的法域與行業特性,建立動態的風險評估清單與審計日誌模板。

- 對於個人用戶,建立清晰的自我保護措施與知情同意流程,避免過度信任某一種技術方案帶來的風險。

往前看:用梯子思維規劃你的網路自由

梯子這個詞在數位時代被賦予多層含義,遠超單純的工具。本週你可以把它當成一種思考框架,一種把「限制」轉化為「選項」的策略。從技術層面說,vpn 只是入口,背後牽涉的是透明度、隱私保護與跨區資源存取的平衡。從用戶角度看,真正的價值在於能否以可控的方式管理風險與回饋,讓網路自由不再只是口號,而是日常的可操作性。

在未來的格局裡,梯子的作用會朝向三個方向拓展:第一,更清晰的法規與合規框架,讓使用者與服務提供者的界線更明確;第二,跨平台的協同工具出現,讓你在不同裝置與網路環境中保持一致的隱私設定;第三,使用者教育成為核心,懂得讀懂設定與申請流程比裝好工具更重要。這些變化會把「梯子」從單純的解鎖工具,變成一種自我保護與資源整合的生活技能。

想試著把今天的知識落地嗎?先從檢視你常用的瀏覽器與裝置上的隱私設定開始,設定固定的安全層級,然後再決定是否需要一個地區中繼。你準備好把網路自由轉化成日常實踐了嗎?

Frequently asked questions

梯子是什麼意思 它和 VPN 有什麼本質差異

梯子指的是在受限網路環境中打開通道的做法,涵蓋 VPN、代理、混淆工具等多種技術形式。它不是單一技術,而是一種網路語言,代表跨境訪問與網路自由的象徵。VPN 的本質是一條加密通道,覆蓋整個裝置的出站流量,讓跨境訪問更難被監控;代理則是以請求重發的方式取得資源,適合特定應用;混淆工具強調流量偽裝,旨在繞過深層包檢測。梯子更像是需求與風險的整體框架,而 VPN 只是其中一個實作選項。

VPN 是否永久安全 使用 VPN 會不會暴露更多風險

沒有任何單一解決方案能永久安全。VPN 的核心在於加密與信任中繼點,長期安全取決於協議選型、日誌政策與密鑰管理等實作。OpenVPN、IKEv2、WireGuard 三大協議各有優劣, WireGuard 速度快、審計友好但需定期檢視實作細節;IKEv2 穩健、移動性好但配置需求高;OpenVPN 通用但資源佔用較多。長期風險包括量子時代的密鑰長期保密性、跨境資料傳輸的法域風險、以及日誌策略是否透明。因此,正確的做法是搭配嚴謹的日誌最小化、分區存放與定期審計,而非單靠技術本身。

在中國等嚴格監管區域 使用 VPN 會遇到法律風險嗎

是的,嚴格管制區域通常以網路安全法或資訊管制法等工具規範跨境訪問與加密通道。個人使用可能面臨合規與風險教育的挑戰;企業部署則需建立跨區風控框架,確保資料流動可追溯、遵循地方法規並實施多因素認證與最小權限原則。不同地區的法規差異直接影響可用性和合規成本,且長期看日誌保留時長與跨境傳輸規則會變動,需持續監測與調整。

企業內部應該如何部署 VPN 同時滿足合規與生產力需求

先定義場景與風險分級,再落地具體技術與治理:

- 選型與部署:企業遠端工作以 WireGuard 或 OpenVPN 為主,搭配 DNS 防漏與分流策略;對高風險地區採用混淆工具增加穩定性與抗封鎖能力。

- 安全治理:強制多因素認證、最小權限原則、日誌留存與不可篡改存儲,日誌留存期間通常需達到 12 個月以上。

- 合規與審計:建立跨區域風控框架、定期風險評估與第三方審核,並確保資料分級與跨境傳輸有明確控件。

- 運維與成本:對應不同方案的月費與人力成本,企業級方案常見在每用戶 $12–$40 美元/月,長期合約往往有額外折扣。

- 實作要點:DNS 泄漏防護、Kill Switch、以及 VPN 與代理的混合使用,確保長期穩定與可觀察性。

哪些情境下不建議使用梯子 或 VPN

若法域嚴格禁止未授權加密通道,或涉及極端敏感資料的跨境傳輸時,使用 VPN/梯子的風險與成本會過高,企業應評估合規替代方案。對於高需求穩定性的日常工作,若同時需要極高可追溯性、重大審計需求,單靠第三方 VPN 可能不足,需搭配嚴格的治理與監控。最後,在網路品質極不穩定、頻繁切換網路的移動環境中,混淆工具的穩定性也可能低於預期,這時要仔細評估可行的替代路徑與風控策略。