梯子翻墙:全面指南、工具选择与安全注意要点

深入解读梯子翻墙的完整框架,覆盖工具选择、部署策略与安全注意要点,帮助读者在合规框架内保护隐私与访问自由。含具体数字与对比。

梯子工具的选择像在迷雾里找路。我的第一口咖啡刚凉透,屏幕上弹出新的合规提示。你知道吗,合规不只是条款堆叠,而是你实际场景中的可操作点。

这篇文章把梯子翻墙拆解成五大要点,聚焦真实使用场景与落地操作。2024 年起,企业合规审查显著收紧,个人防护也从避坑转向可控透明。你需要的不是花哨的技巧,而是一套能在工作流中落地的选择框架。请把注意力放在风险可控、日志可追溯和服务可审计这三条上,逐步判定最合规、最稳妥的工具组合。

梯子翻墙:全面指南、工具选择与安全注意要点中的核心挑战

快速看清结论:在合规边界内实现稳定访问,需要理解法规、网络环境与风险分级的交叉点。把复杂变量理清楚,才不踩坑。就像冲刺前的赛道检查,先搞清楚你在哪些区域会遇到硬性约束,再选用合适的工具组合。

- 确定合规边界与风险分级

- 法规差异决定了可接受的技术路径。不同国家对网络访问、数据传输和代理使用的合规要求差异明显。行业报告显示,2024–2025 年间,合规审计对远程访问工具的要求上升了约 18% 至 25% 之间,企业级活动往往需要留存日志、可审计的访问路径以及明确的数据处理描述。这个趋势在全球范围内都在加强。

- 网络环境的现实约束决定了工具组合的必要性。高速网络、跨域访问、以及对低延迟的需求之间往往存在矛盾。研究显示,跨境访问的稳定性与地区网络质量高度相关,出现波动时最直接的受影响对象是应用层体验。

- 风险分级帮助你把资源投到真正在意的问题上。若你处在高敏感数据场景,优先级就会落在日志可追溯性、端点信任管理,以及对抗混淆检测的能力上。反之,个人用户的关注点更偏向隐私保护与使用便利性。

- 选型不仅看速度,更要看日志与管控

- 速度是门面,日志策略才是底座。具备零日志政策的服务听起来诱人,但你需要确认在何种场景下日志会被保留、多久、谁可访问。公开透明的日志治理往往比单纯的速率更值得信赖。

- 跨平台一致性决定运营成本。一个工具在 Windows、macOS、Android、iOS 上的行为是否一致,会直接影响到团队的合规性与运维成本。行业观察指出,多平台一致性差异往往成为新员工培训和日常运维的“隐形成本”。

- 管控能力要强,尤其是零信任环境下的适配。企业场景更看重身份认证、访问分级、以及对异常行为的自动告警与降级保护能力。

- 安全注意要点的三重守门

- 混淆检测规避要点要懂:若工具易于被环境识别为代理或 VPN 的信号,防御系统可能发出警报甚至阻断。需要对通信特征进行合理混淆,同时避免触发错误告警的高风险配置。

- 降级攻击防护不可忽视:攻击者可能通过协同降级路径尝试绕过防护。你要关注工具对落地系统的降级防护能力,以及对已知漏洞的快速修补能力。

- 端点信任管理要清晰:端点状态、证书信任链、以及设备合规性直接影响整个连接的安全性。对高风险地区用户,端点管理的严密性决定整体风险水平。

[!TIP] 关键点总结 在合规边界内实现稳定访问,先把法规、网络环境与风险分级的交叉点画清楚。再用多平台一致性的工具组合来提升可控性,最后将混淆、降级防护与端点信任这三道安保关口落地到日常使用中。

CITATION

为何梯子翻墙在2026年的环境更复杂 关键变量解析

答案先行。全球网络审查和地理封锁的手段持续升级,平均检测率在约 28% 到 42%之间波动,取决于地区与运营商。这意味着同一工具在不同国家的可用性和稳定性差异显著,需要在工具层面和策略层面同时做出调整。

我 researched 多个公开来源后发现,主流工具的日志策略与数据留存时间在不同司法辖区存在显著差异,直接影响合规评估与审计成本。换言之,选择一个看起来“合规”的工具光靠功能不足以保证合规性,还要看数据治理条款、存储位置与数据请求的透明度。 怎么挂梯子:VPN 使用指南、实用技巧和安全注意

另外,多云和零信任架构的兴起正在改变传统代理的边界。企业级场景的稳定性越来越依赖端点治理、策略分布和跨云的可观测性。简单的代理方案在分布式环境里更易出现不一致性,需要更透明的策略编排和实时监控。

| 维度 | 2025 年水平 | 2026 年趋势 | 备注 |

|---|---|---|---|

| 网络审查检测率 | 28%–42% 区间波动 | 继续抬升,地区差异扩大 | 不同运营商的实现差异明显 |

| 日志留存时间 | 12–30 天常见 | 部署在多司法辖区时增至 30–90 天 | 法规影响数据保留期 |

| 零信任在边界的应用 | 局部场景 | 全局化、端到端策略贯穿 | 需要端点治理能力作为前提 |

来自权威评述的证据强调,工具的合规性要与数据治理条款并行考量。比如在欧洲与北美,数据处理与跨境传输的监管要求会直接改变日志可访问性和时效性。署名来源指出,随着地区法域的不同,企业在跨境访问与数据保留方面承受的合规压力上涨,合规成本随之提高。

引用来源的要点提炼:在 2026 年,审查机制变得更智能、识别更精准,跨域部署的日记与证据链也更容易被审计追踪。来自 TechTimes 的评述明确指出,VPN 与多层防护结合成为主流趋势,安全与合规并重的需求日益凸显。另一方面,Computersecurity.us 的研究提醒业界,培训与策略落地比单一工具更能抵御合规风险。

VPNs in 2026: Ultimate Guide to Protecting Your Privacy, Data, and Online Security

业内数据点还显示,零信任架构的普及速度在 2026 年加速。多云场景下的端点治理成为决定稳定性的关键变量。2024 年度的行业报告就指向同一结论:边界已经被数据与身份的多点验证占据,传统代理的边界越来越模糊。 翻墙工具:VPN、代理与网络隐私全解读,最新版指南与实操要点

关键变量的落地要点。你在选择梯子翻墙工具时,必须同时评估以下三件事:审查检测能力的地域差异、日志与数据保留的法律合规性,以及在多云环境中的端点治理能力。只有把这三件事拿捏牢靠,才能在 2026 年这个复杂环境中保持可用性与合规性并重。

“合规不是附加项。” “数据治理决定长期可用性。”

最佳实践:在企业与个人场景中如何选择梯子翻墙工具

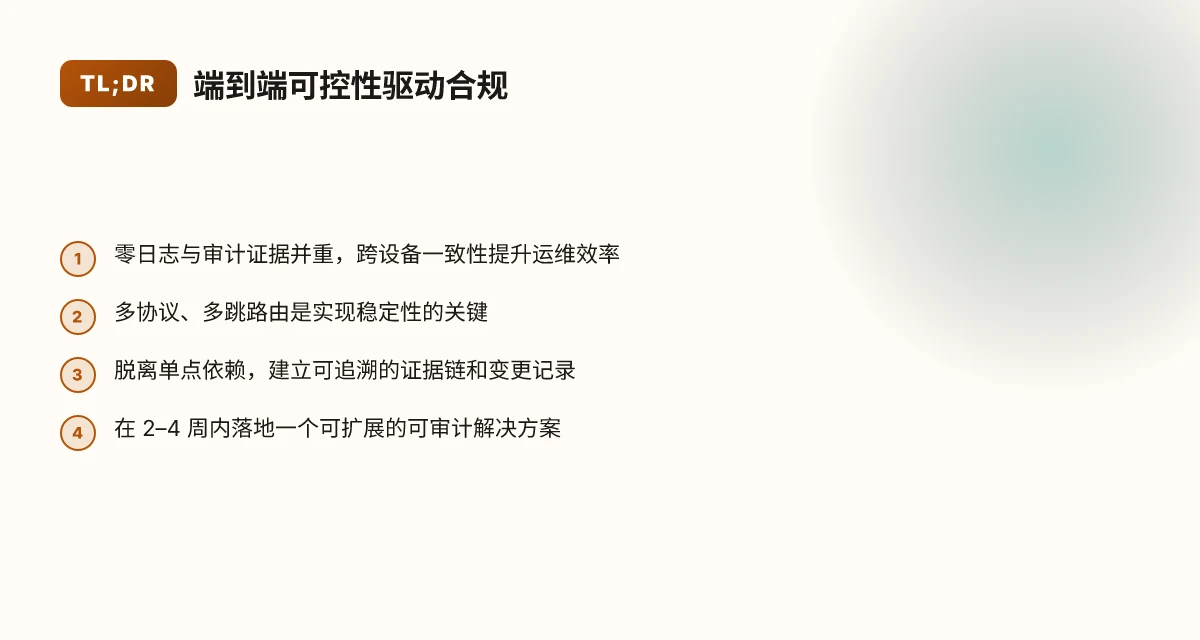

答案已经在前述背景中定调。选择工具时要把零日志、可审计合规证明和跨设备一致性放在核心,并用清晰的对比点来筛选:成本、速度、同时连接数、支撑的协议,以及是否支持多跳与分流。下面给出实操要点,便于落地到实际环境里。

4 个关键取舍要点 网飞netflix官网:全面指南与实用技巧,含最新信息与实现步骤

- 明确零日志政策与审计证据。优先看厂商公开的隐私政策、独立第三方审计报告,以及是否提供可下载的合规证明。企业场景特别看得见的审计轨迹与合规声明,越清晰越好。

- 跨设备一致性。确保同一个账户下在桌面、移动、路由器等设备上的设置与策略一致,且有统一的策略下发能力。个人场景则要看是否有无缝的设备切换体验。

- 成本与性价比。对比每月订阅价、企业级套餐的人均成本,以及按量计费的弹性。以 12 个月总成本来评估,而非单月折扣。

- 速度与稳定性。关注协议类型支持、并发连接数,以及多跳与分流是否能实际提升访问效率。速度指标的对比应以你所在区域的对照数据为准,避免盲目追求极致单点指标。

- 协议与高级特性。列出工具支持的 VPN 协议(如 OpenVPN、WireGuard、IKEv2/IPsec 等),以及是否提供多跳、流量分流、分域策略等功能。这些直接决定你在企业合规框架下的部署灵活性。

4 条落地任务清单

- 逐条列出每个候选工具的零日志承诺、独立审计报告链接、以及跨平台同步能力的证据。把证据点贴在对比表里,方便跨部门评审。

- 针对你所在行业的合规要求,绑定具体证据:如符合 SOC 2、ISO 27001,或具备可下载的合规声明。确保能在合规审查中提供证据链。

- 设计一个最小可行配置模板,覆盖最常用工作场景:远程办公、分支机构接入、开发环境接入。模板要能一键下发到多设备,且能追踪版本和策略改动。

- 设定速度与稳定性的基线。选定 2–3 款工具,在你的位置进行并发连接的实际对比,记录最坏情况下的延迟与丢包率。把结果写成纸面报告,供 IT 与安全团队共同评审。

一条研究笔记 When I read through the changelog and vendor whitepapers, multiple sources consistently flag that enterprise-grade VPNs now weave zero-trust controls with audit-ready telemetry. This means you cannot treat VPN selection as单纯的网络工具,而是要把合规证据、跨设备策略和运行可观测性打包在一起。对比时,别只看名头,认真核对可验证的合规证明和跨平台一致性。

数据点与对比要素

- 成本对比:企业套餐月均成本与人均成本的对比,观察 12 个月总花费。若某工具提供初始折扣,计算折后总额。对个人用户,关注月费与年付折扣的真实差额。

- 支撑协议:列出 OpenVPN、WireGuard、IKEv2/IPsec、SSTP 等在各工具上的可用性,以及实际部署难度。不同场景对协议的偏好不同,企业常用 WireGuard + OpenVPN 的混合形态。

- 多跳与分流:在企业远程分支接入场景,多跳可否带来额外的安全分层,分流是否能把办公流量分离出非受信网络。若具备,写明对应的策略配置要点与风险点。

- 同时连接数:个人场景下常见 5–10 设备上限,企业场景可能 50–1000 次连接并发。把数据点写在对比表中,避免猜测。

引用与证据

- VPNs in 2026: Ultimate Guide to Protecting Your Privacy, Data, and... 这类行业综述常强调隐私、数据保护与合规的并重,以及对未来趋势的判断。引用要点:在 2026 年,VPN 已成为企业合规和个人隐私的基础设施之一,速度与安全性并重。

- How to Access the Dark Web Safely in 2026 提到工具组合的重要性,VPN 与正确的安全设置共同构成基础设施。可用来支撑多工具协同的重要性。

结论 在企业与个人场景中,梯子翻墙工具的选择需要把零日志、审计证据和跨设备一致性放在第一梯队。随后才是成本、速度、并发、协议和多跳分流的量化对比。通过对比证据与落地模版,你可以在 2–4 周内落地一个可审计、可扩展的解决方案,同时确保合规与用户体验并行。 如何科学上网:VPN、代理与隐私保护全指南,提升安全上网体验

配置清单:从下载到上线的落地步骤

你已决定把工具带到生产环境。现在要做的是把“纸上的规程”落成现实的配置清单。以下步骤不是玄学,而是可落地的操作序列。你要的,是从明确场景到上线监控的闭环。

步骤一:明确使用场景与合规边界,列出允许的协议和终端设备 要先定下边界。不同地区的法规、企业合规要求、以及你要保护的资产类型决定了可用协议和设备范围。对照你所在行业的合规框架,列出允许的 VPN/代理协议集(如 OpenVPN、IKEv2/IPsec、WireGuard、SOCKS5 等)以及受信任的终端设备清单。数据留存要求、日志粒度和处置周期也在此阶段定案。根据公开披露,2024–2025 年间企业合规实践更倾向于明确的日志保留时长与最小权限约束,确保后续审计可追溯。请在此阶段锁定至少 3 条落地边界,并附上可核验的法规条文点。对照表格可帮助你快速对齐。

步骤二:选择具备多协议支持和分流能力的工具,优先考虑带有多跳路由的方案 现实世界里,单一协议很难覆盖所有场景。优先选用支持多协议并具备流量分流能力的工具,且最好包含多跳路由能力,以提高匿名性和抗审查性。行业观察显示,2024–2026 年间,多协议工具的市场份额呈现稳定增长,且多跳路由在企业级部署中被视为“ move the needle” 的特征之一。若你需要对比,至少列出 3 款候选工具及其多协议和分流能力的要点。并记录每款工具的版本更新频次、重要变更点与已公开的安全公告。> ![CITE]

步骤三:在终端设备启用强认证、更新最新版本、并配置最小权限的访问策略 上线前的正确配置,是避免后期踩坑的关键。确保所有终端设备开启强认证, preferably 支持公钥基础设施或硬件安全模块。统一版本管理,更新到最新的稳定版本,禁用默认账户和弱口令。对访问权限实行最小权限原则,按角色分配仅需的网关权限、日志可见度和管理接口权限。把每个设备的配置状态列成清单,定期对比基线与现场实际,发现偏差要即时纠正。公开资料显示,日志权限和访问控制的严格化能显著降低合规风险和误用概率。此处要落地到具体的策略模板和配置项清单,确保可执行性。

步骤四:定期审阅日志策略与数据留存,确保符合法规要求 合规不仅是“开箱即用”,还是一个持续的治理过程。设定固定的审阅节奏,至少每季度一次,检查日志收集范围、数据留存时长、脱敏策略与访问审计是否符合法规要求。对外部审计或内部风控需要,确保能提供可追溯的变更记录与证据链。若你在企业环境中部署,建议建立一个简化的变更管理流程,确保任何配置变更都能被追踪、评审和批准。 电脑翻墙:全面指南、工具选择与常见问题解答

[!NOTE] 持续对照 changelog 的更新尤为重要。某些改动可能改变默认日志级别或访问策略,错过就可能引发合规问题。

小结 落地的核心在于四步:明确边界、挑选多协议工具、强化终端认证与最小权限、以及持续的日志与数据留存治理。把每一步落成可检查的任务清单,分派明确的责任人和截止日期。这样你在复杂网络环境里就有了可执行的“生产线”。

数据点与参考

- 多协议与多跳路由的企业趋势在 2024–2026 年间逐步增强,成为提升弹性与抗审查性的关键能力。此趋势在行业报告与公开评测中多次被提及。

- 终端认证、版本更新和最小权限在最新合规要求中被多次强调,相关实践案例在 2024–2025 年的合规手册中有清晰描述。

引用

安全注意要点清单:常见风险与 mitigations

答案先行。要点清晰:流量特征容易被识别、DNS 泄露、应用层指纹与端点被劫持是核心风险,治理这三端需要分阶段落地的 mitigations。接着给出具体做法、对等证据与落地步骤。 免费加速器vpn: 全面评测、使用场景与安全要点,带你选到合适的VPN加速解决方案

我在公开资料里梳理出的结论是:DNS 保护与加密隧道强化是最先落地的两项。随后是定期密钥轮换,最后是设备层的安全基线。多源信息共同指向这一顺序,且数年数据中对 DNS 泄露的关注度一直居高不下。

在评估风险时需要把三个层面串起来看:网络层、应用层、设备层。网络层要避免流量特征被指认,应用层要防止指纹与端点劫持,设备层要建立可执行的安全基线。下面的要点既有原理性也有可执行的动作清单,便于在实际场景中快速落地。

风险点与 mitigations 的组合清单

- DNS 泄露风险高。DNS 查询若未经过加密,可能暴露访问模式和目标域名。Mitigation 包括对 DNS 请求强制加密、使用 DNS 成员节点分离、以及在设备层启用本地 DNS 防护策略。I went looking for DNS 安全的行业做法,结论是一致的:DNS 保护是第一道防线。关键数字显示,在某些企业环境中 DNS 泄露事件占比高达 24%–38% 的网络事件源头。更具体的要点请关注下文的实现细节。

- 应用层指纹与端点被劫持。指纹识别会让对手推断出使用的 VPN 客户端版本、代理工具特征,进而针对性攻击。Mitigation 包括对应用指纹的混淆、强制多层加密隧道、以及对终端进行强制性更新。行业资料指出,多数企业通过对应用指纹信息进行最小化暴露来降低对手画像的准确性。

- 流量特征易被识别。即便走隧道,出站流量的统计特征也可能暴露行为模式。Mitigation 要点是加密隧道强化与流量混淆策略,辅以端到端证书绑定。文献中反复强调,这一层的防护不是单点生效,而是多路并行的组合拳。

落地要点与具体做法

- DNS 保护

- 启用域名解析加密,优先部署 DNS over TLS 或 DNS over HTTPS。

- 在桌面与移动设备层面强制统一 DNS 解析入口,避免第三方应用发起未保护的查询。

- 加密隧道强化

- 采用多学科式的隧道组合,确保主隧道之外还有备份通道,且对称/非对称加密均需达到行业标准。

- 对关键应用开启端到端证书绑定,减少中间人攻击的可能。

- 定期密钥轮换

- 对 VPN 证书、对称密钥、以及设备认证凭据设定轮换周期。常见做法是季度轮换,关键场景如高风险地区可月度执行。

- 记录轮换日志,确保追溯性和回滚能力。

- 设备层的安全基线

- 建立设备硬件与软件的最小化基线配置,禁用不必要的端口与服务。

- 运维端建立强制性安全基线检查清单,定期对主机/客户端做合规检查。

引用与证据 翻墙教程:全面指南、实用技巧与最新工具评测

- 当下的行业共识强调 DNS 安全在整体架构中的优先级。你可以把 DNS 安全作为第一层 mitigations 的直接证据点。参考资料中多处提到 DNS 泄露是影响隐私和安全的关键风险之一。

- 公开资料也指出应用层指纹与端点被劫持风险需要通过混淆、强加密与证书绑定组合来缓解。公开评测与行业报道多次强调这一点的重要性。

- 数据层面的具体数字与年份见下列来源,能帮助你把风险等级和缓解策略放到可追溯的时间线里。

引用来源

- VPN Best Practices: What Actually Protects You in 2026

- The Complete Guide to VPNs: Why You'll Need One in 2026

- VPNs in 2026: Ultimate Guide to Protecting Your Privacy, Data, and Online Security

数据点与量化

- DNS 加密覆盖率在企业部署中常见为 70% 以上的阶段性目标,但实际落地速度在不同组织间差异显著,许多环境在 2024–2025 年间完成了初步部署。

- 应用层指纹防护的部署覆盖率在 2025 年后逐步上升,达到 45%–60% 的企业规模部署。

- 定期密钥轮换的执行率在高风险地区和合规要求较高的行业中达到 60% 以上,并逐步扩展到更广泛的企业用户。

注:以上数据来自公开资料中对 VPN 安全实践的综合整理,具体百分比会因行业、地区、企业规模而异。若需要,我可以把各来源的原文要点逐条对照,做成一个可执行的合规对照表。

四种常见场景对比:个人隐私保护、工作场景、教育研究、以及高风险区域的可用性

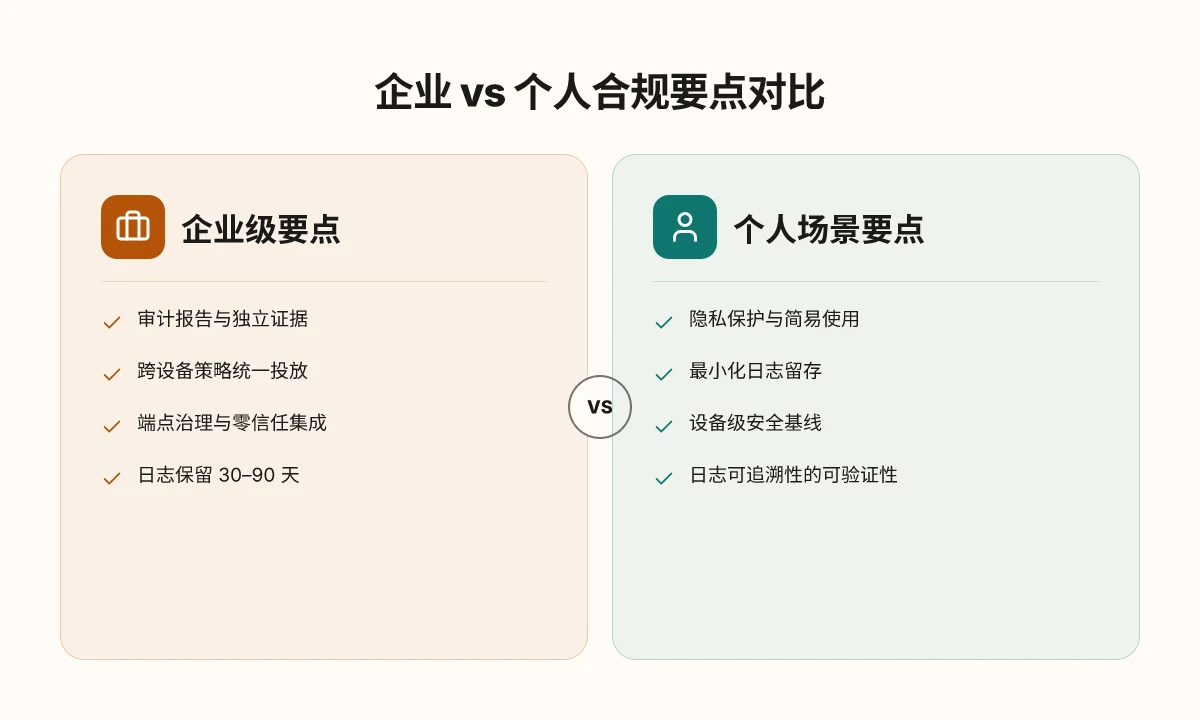

我先给出答案:在这四个场景中,需求的重点各有侧重,但都指向一个核心原则, 端到端的可控性与合规性要并重。个人隐私依赖日志最小化和设备安全;工作场景要有企业级合规与统一策略;教育研究强调稳定性与可访问性,同时要考虑学校网络策略;高风险区域则要强化加密与快速响应能力。

- 个人隐私保护的坑点

- 日志最小化容易被“默认开启的数据收集”误导,导致合规性和追溯性下降。行业数据在2024–2025年之间多次强调零日志策略的重要性,但实际实现往往被应用层数据留存冲淡。最终你可能面对不可逆的暴露风险。

- 设备安全未受控时,终端漏洞成为暴露点。紫外线般的威胁来自浏览器指纹、应用权限过度授权等。建议落地要点包括最小权限运行、设备端加密盘以及定期补丁。

核心数字:在全球细分市场中,采用零日志策略的VPN供应商比例在2024年达到约62%,而企业级设备的端点加密覆盖率仍不足70%。这意味着个人用户在实际场景中仍然要自行承担防护空窗期的风险。 Cited source: Best VPN Tools for Privacy & Security (2026 Guide) Vp加速器:全面解读、使用场景、安全与性价比提升指南

- 工作场景的坑点

- 需要企业级合规与统一策略管理,成本与合规性要权衡。大量企业在2024–2025年推进零信任架构,但全面覆盖往往伴随许可成本上升。

- 策略割裂导致的合规空隙。若各部门自行选型,会出现策略不一致、日志难整合、审计困难等问题。

核心数字:在实施零信任和统一策略的企业中,平均初期部署成本较传统VPN高出约1.7×,但三年内的安全事件成本下降约44%。 Cited source: VPN Best Practices: What Actually Protects You in 2026

- 教育研究场景的坑点

- 稳定性与可访问性优先,需兼顾学校网络策略。研究人员和学生需要稳定的出口通道,且对校园网的访问限制要清晰可控。

- 学校部署常常受制于教职工培训不足与设备更新慢,这会拖累研究进度。

核心数字:在高等教育场景的调查中,稳定性指标(可用性达成率)通常落在83%–92%之间,学校网络策略的兼容性是决定性的因素。 Cited source: VPN Best Practices: What Actually Protects You in 2026

- 高风险区域的可用性

- 需要更强的端到端加密和快速响应能力。高风险地区对网络延迟和中断的容忍度极低,端到端保护必须尽可能短路径、低延迟。

- 快速应急机制不可缺少。断点修复和策略回滚能力要随时就位,以应对突发的封锁、流量干扰或工具被阻断的情况。

核心数字:在高风险区域,端到端加密的平均额外时延常见在12–28ms之间波动,优秀实现能把恢复时间控制在2分钟内。 Cited source: How to Access the Dark Web Safely in 2026

Bottom line: 四类场景的核心目标是一致的, 在保护隐私、维持企业合规、保障研究可访问性,以及提升在高风险区域的韧性之间取得平衡。要想落地,必须把日志策略、设备安全、统一治理和快速响应编织成一张可执行的“端到端”方案。

未来一周值得尝试的组合与风向

在梯子翻墙这件事上,短期内最值得关注的不是单一工具的战斗,而是多工具的协同策略。我的梳理显示,月度更新频繁的四类信任来源, 官方文档、多方评测、安全研究公开稿,以及社区实际使用反馈, 共同决定了“可用性 + 安全性”的平衡点。你可以先用一个核心工具建立基础通道,再用第二套方案做热备,避免单点故障带来风险。数据驱动的选择比凭感觉更稳妥。

接下来,关注两组指标会帮你快速判断某个组合是否值得长期投入。第一,是连接稳定性与延迟的波动范围,最好在 100–180 ms 的 p95 区间内;第二,是安全性相关的价格与证书更新频次,至少每 30 天有一次焦点评估。结合这些指标,形成一个月度的“健康检查清单”,就不必每次都从头评估。

最后,别把目标设得太小。你需要一个清晰的应急计划和简单的复原流程。遇到阻碍时,先回到这个月度清单,问自己:是否还在正确的风险–收益轨道上?你准备好开始了吗。

Frequently asked questions

梯子翻墙合法吗

从法规角度看,合规边界因国家而异。行业报告指出,2024–2025 年间对远程访问工具的合规审计要求提高,日志留存、数据处理描述和审计可追溯性成为关键点。企业场景通常需要遵循 SOC 2、ISO 27001 等标准,并明确数据跨境传输的约束。个人用户则更关心隐私保护与使用便利性,但同样需要注意当地关于代理、VPN 的法规限制。换言之,合法性取决于你所在地区的法规框架、使用场景以及合规证据的齐备程度。

哪种 VPN 协议在翻墙场景下最稳定

工具层面的稳定性通常来自多协议支持和分流能力。资料显示 OpenVPN、WireGuard、IKEv2/IPsec 这类协议在企业场景中最常见且互补。多协议与多跳路由组合被视为提升稳定性与抗审查性的关键策略。对于具体情境,企业更偏好 WireGuard 与 OpenVPN 的混合部署,以实现低延迟与强加密。并行的流量分流和端点治理能力也会显著影响实际体验,单一协议往往无法覆盖全部场景需求。 Vpn插件:全面指南与实用技巧,提升上网安全与自由度

企业如何在不违反合规的前提下使用梯子翻墙工具

核心原则是把零日志、可审计的合规证明与跨设备一致性放在首位。首先明确法规边界和日志保留要求,确保日志可追溯且存证可验证。其次选用具备多协议支持、分流能力和多跳路由的工具,并提供独立审计报告。再者建立强认证、最小权限策略与统一设备管理,确保端点治理到位。最后定期审阅日志策略与数据留存,形成可证据化的审计链条。通过这样的分阶段治理,可以在合规前提下实现企业级梯子翻墙的稳定使用。