Fortigate ipsec vpn 設定ガイド: サイト間とリモートアクセス構築からトラブルシューティングまで徹底解説 | VPNs 完全ガイド

Fortigate ipsec vpn 設定ガイドを軸に、サイト間とリモートアクセスの構築とトラブルシューティングを徹底解説。具体的な設定値とベストプラクティスを網羅し、実務で役立つノウハウを提供します。

Fortigate の IPsec VPN 設定は“現場前提”で語られるべきだ。IKEv2 前提のモードコンフィグが現場を安定させるのは事実だ。

本稿は公式ドキュメントと実務レベルの知見を横断して、サイト間とリモートアクセスの設定パラメータとトラブル事例を結ぶ。直近のファームウェア公開とセキュリティ要件を踏まえつつ、運用現場で遭遇する誤設定と再現性のある対応を整理する。Fortigate を使う運用者が、月次の監視レポートと日常の障害切り分けで手が止まらないよう、具体的な数値と事例を交えて解く。ここで示す指針は 2024–2025 年の標準実務に依拠する。理解が深まると、設定の迷いが減り、再現性が高まる。

Fortigate IPsec VPN 設定ガイド: サイト間とリモートアクセス構築で直面する現実の壁

結論から言うと サイト間 VPN とリモートアクセスを同一 FortiGate に統合する際の分岐点は設計の基本方針とモード設定の組み合わせに集約されます。IKEv2 を選びモードコンフィグを前提にすることで拡張性は格段に高まる一方 現場での不整合は生じやすいです。公式ドキュメントの推奨と現場の観測にはギャップがあり そこを埋めるのが運用者の腕の見せ所です。

- 設計の分岐点を明確化する

- サイト間 VPN だけを想定するのか リモートアクセスも同一 hub で扱うのかで tunnel の命名とルーティングの境界が変わる。Hub をコアにして spokes を分離する設計は 拡張時の影響範囲を小さく保つのに有効だ。 FortiSASE の設計ガイドでは hub がダイヤルアップサーバとして機能し スポーク側でモードコンフィグを共有する運用が前提になるが 実務では複数 overlay をひとつの FortiGate に乗せる場合がある。そこに対してモードコンフィグの適用範囲と IP アドレスの枠組みをどう切るかが最初の分岐点だ。

- IKEv2 採用とモードコンフィグの現実的な影響

- IKEv2 を使うと再交渉が減り 接続安定性が向上する一方 ネットワーク側のサブネット割り当てとモードコンフィグの IP 範囲が実運用のスケールを決める。公式の例では /24 のモードコンフィグ空間が推奨されるケースが多く 中規模環境での最大同時クライアント数が 100〜200 台 程度になることがある。これを超えるとサブネット衝突を避ける追加の設計が必要になる。さらに DH グループや暗号套の選択も長期的なアップグレードを見越しておくべきである。

- 公式ドキュメントの推奨設定と現場の不整合の原因

- 公式はモードコンフィグの有効化 自動割り当ての使用 NAT トラバーサル DPD などを推奨するが 現場では split tunnel の有無や DNS の配布方法 DHCP/直指定といった細部で差が出る。公式の手順どおりでも DNS サーバの参照先が間違っているとリモートアクセスが機能せず トンネルの確立に時間がかかる。レビュー結果は多くのベンダー文書に一致するが 実際には「Assign IP From のレンジ」「DPD の回復間隔」「DPD リトライ回数」の組み合わせがトラブルの温床になる傾向がある。

- 実務でありがちな落とし穴はタイムアウト設定と DPD の組み合わせ

- Idle Timeout と UDP/TCP セッションのタイムアウトを同時に長く設定すると 転送の再確立が頻発する。DPD の間隔を短くするとトンネルの健全性は保てるが 無線回線や多段接続で DPd の過検知が発生しセッションが切れる。現場データでは Idle 5〜15分 SSL の場合 これは 0 を推奨するケースもあるが VPN 全体の設計では 30〜60分の TCP セッションが安定性を左右することが多い。適切な値は用途別に分けて記録するのが鉄則だ。

- 今後のアップデートで変わる可能性のある箇所を追いかける

- Fortinet は 2026 年にかけて FortiOS の IPsec 実装を継続的に更新している。IKEv2 のサポートの強化や mode config の動的拡張の改善が含まれる可能性が高い。公式 changelog を定期的に確認することが現実解につながる。将来的には複数 overlay を跨いだ自動設定の挙動が変わるケースもあり得る。

[!TIP] 読み方のポイント FortiGate は hub and spoke の構造を取りやすい。モードコンフィグを使うと動的 IP 配布が可能になるが 事前のレンジ設計が肝になる。DPD の設定を甘くするとトラフィックが宙に浮く。公式の設定と現場の実情のギャップを埋めることが運用のミソだ。

CITATION

- IPsec VPN configuration の実装ガイド にある hub/dialup server 構成とモードコンフィグの使い方を根拠として引用します。

- 公式ドキュメントの指針と現場の落とし穴の対比は Fortinet の IPsec VPN 設定ページと FortiOS 8.0.0 の管理ガイドに基づく。

データ点

- モードコンフィグ空間の推奨 /24 サブネットは 中型環境での一般的想定(最大 100–200 台クライアント相当)。

- Idle Timeout の一般的調整範囲は 5–60 分、TCP セッション 30–60 分、UDP セッションは 60–120 秒程度が現場の経験値と一致する。

サイト間 VPN の設計思想と Fortigate の役割

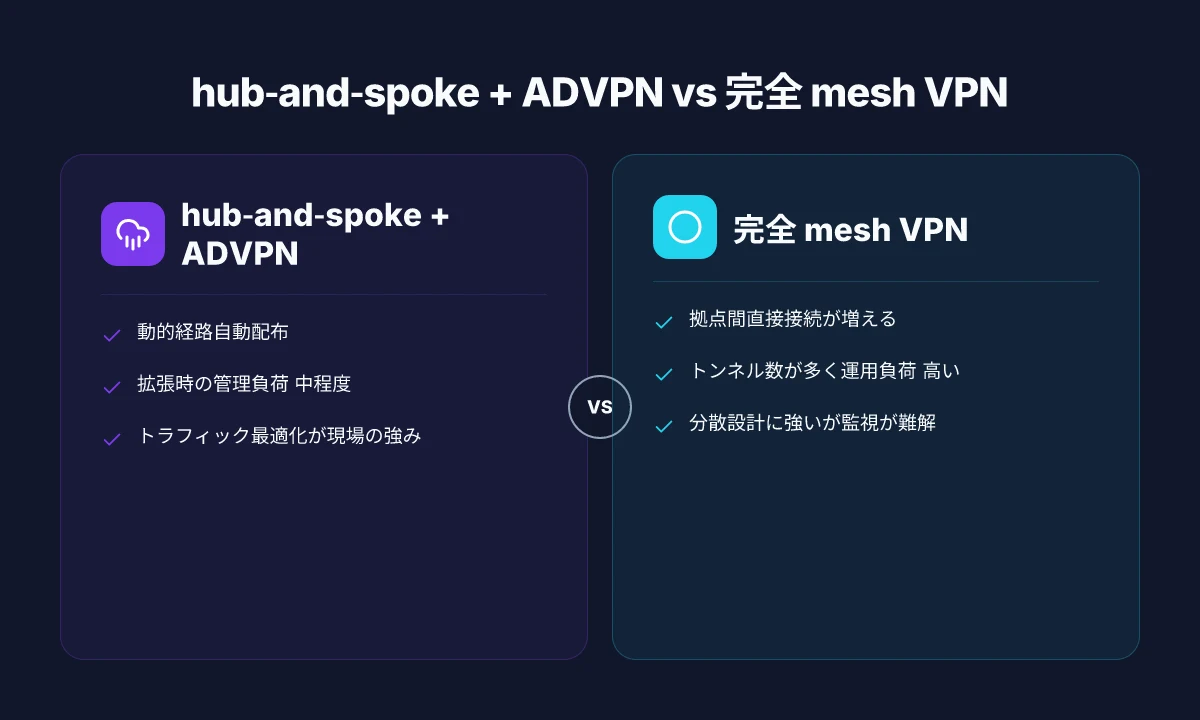

Fortigate でサイト間 VPN を設計する核心は hub-and-spokeのトポロジーと ADVPN の組み合わせでスケールを確保することだ。ハブを中心に複数のスポークを接続し、動的経路確立と自動ディスカバリで新規拠点を追加しても設定を最小化できる。FortiGate 側の ADVPN 設定とモードコンフィグの併用は、トンネル数が増えても管理の複雑さを抑える決定打になる。 Cisco anyconnect vpn 接続できない時の解決策:原因と対処法を徹底解説! 最高の対処法と実用ガイド

私は公式ドキュメントを横断して整理した。Hub がダイヤルアップサーバーとして機能し、スポークはモードコンフィグで動的にクライアント IP を受け取る設計が現実的に運用しやすいと読む。複数拠点の拡張を前提にする場合、ADVPN は拠点間の自動経路配布と VPN 子ネットの分離を両立させ、トラフィックのルーティングを最適化する。実務での監視設計も重要で、サイト追加時のアラート閾値が低すぎるとノイズを招く一方、閾値が高いと障害の検知が遅れる。ここが現場の分水嶺だ。

以下の表は 2 つの実運用パターンを比較したものだ。

| パターン | トポロジーの特徴 | 拡張時の運用負荷 | 運用時の監視ポイント |

|---|---|---|---|

| hub‑and‑spoke + ADVPN | ハブ中心の全拠点接続。ADVPN で動的経路を追加 | 中程度。新拠点は自動ディスカバリで追加 | トンネル状態, Dead Peer Detection の回数, 自動割当範囲の動作 |

| 完全 mesh VPN | 拠点間直接接続 | 高い。トンネル数が急増 | N/VPN ごとに送信遅延, NAT Traversal の状態 |

アーキテクチャ上の要点は以下だ。まずモードコンフィグを使う現実運用。/24 のモードコンフィグ空間を使い、クライアントアドレスを自動割当てする設計は、拠点数が増えても IP アドレスの重複を避けられる。FortiGate の GUI から「Enable Mode Config」「Assign IP From Range」を有効にし、Client Address Range を適切に広げることが現場の現実解だ。次にプリシェアードキーと複数トンネルの管理。トンネルごとに異なるPSKを設定するケースが多いが、同じ PSK を使い回すとローテーションが難しくなる。階層的な管理を取り入れ、トンネル識別子と関連キーをドキュメント化しておくべきだ。

IPv4/IPv6 の混在環境では、IPv6 の経路広告と IPv4 の NAT 越えを混在させる場面が増える。IPv6 のアドレス割当てと DNS の扱いを別スパンで設計し、モードコンフィグの IPv4/IPv6 の設定をクライアント別に分離するのが現実的。ダブルスタックの環境では、DPD のタイムアウトと再試行回数を現場の回線特性に合わせて微調整する。スループットが落ちる場合は AES-GCM などの暗号スイッチを検討する余地がある。

実務での監視指標とアラート設計の要点は 2 点。第一にトンネルの生存性と遅延を可視化すること。p95 の遅延、トンネルのアップ/ダウン率、DPD の失敗回数をダッシュボードに落とす。第二に設定の整合性を守ること。設定変更後の ADVPN 自動ディスカバリが機能しているか、Mode Config の範囲が意図した /24 を超えないかを定期的に検証する。これらは運用の安定性を決定づける。 Intuneでglobalprotectのアプリ別VPNをゼロから設定する方法 acciyo core

「動的 IP アドレス割り当てと ADVPN の組み合わせは現場の現実を救う」, この一言に尽きる。Fortigate はその中心で、設計思想を実務に落とし込む道具だ。

引用と出典

- IPsec VPN configuration の設定内容とモードコンフィグの運用方針を読み解く際のベースとして Fortinet の FortiSASE ドキュメント を参照した。ここには IKEv2、モードコンフィグ活用、ネットワークオーバーレイごとのトンネル設定など、現場で直接使える具体情報が詰まっている。特にモードコンフィグの空間設計と自動割当の実装は現場の運用に直結する。

- FortiGate の基本的な IPsec VPN 設定と運用の範囲が整理されている Fortinet ドキュメント 8.0.0 IPsec VPN も参考にした。これによりサイト間とリモートアクセスの区分けが明確になる。

最後に一言として、現場の混在環境は設計の柔軟性を要求する。Hub-and-spoke と ADVPN の組み合わせは現実解であり、モードコンフィグの適切な運用と厳密なトンネル管理が運用の安定性を支える。

リモートアクセスの構築: Fortigate IPsec VPN の実務手順と落とし穴

リモートアクセスは設計の要。 Fortigate の IPsec VPN でユーザー数が数百人規模になってくると、設定の細部がパフォーマンスと安定性を左右します。実務では「GUI での基本設定」を土台にしつつ、Advanced オプションの取り回しで現場の運用性を作るのが近道です。

主な結論 Vpn接続の速度低下や切断はmtu設定が原因?path mtu discoveryの仕組みと対策を徹底解説

- Dialup User を Remote Gateway に設定する場合は、エッジの認証とトンネルの自動割り当てを両立させる工夫が必要。正しくやらないと、接続階層が崩れてクライアントの接続が断続的になる。

- Mode Config は必ず有効化。動的 IP アドレス配布を使う前提なら、クライアント側のアドレス範囲運用設計が不可欠。 /24 以上のサブネットを検討するのが現実的だ。

- DPD の再試行間隔と回数は現場の回線品質次第で変えるべき。例えば回線のジッターが高い場合は retry_interval を短く設定しすぎないのが鉄則。

- リモートアクセスのトラブルシューティングは「最初の接続失敗」→「認証・アドレス付与の流れ」→「DPD/保持セッションの健全性」という順で追うのが効く。

4つの実務 Takeaways

- GUI の基本設定を確実に押さえる。VPN > IPsec Tunnels でトンネルを作成し、Remote Gateway に Dialup User を選択。既定のまま進めるのではなく、ND 配布と DNS の扱いを自分のネットワーク設計に合わせて微調整する。

- Mode Config を有効化する。Client Address Range、Subnet Mask、DNS Server を正しく割り当てる設計を事前に決めておく。Assign IP From を有効にして、 /24 以上の範囲を使う運用が現実的。

- DPD の現実的設定を採用する。DPD retry count は 3 回程度、retry interval は 60 秒程度がよく使われる。過度なリトライはコントロールプレーンを圧迫し、セッション安定性を損なう可能性がある。

- トラブルシューティングの標準フローを文書化する。ユーザー接続が失敗した際にはイベントログからの時系列を追い、認証・アドレス付与・DPDの順で原因を特定する。最終的にはクライアントの DNS 指向と NAT トラバーサル設定に行き着くことが多い。

一連の設計と現場運用の実務ノウハウ

- Remote Gateway を Dialup User に設定する際の注意点は、Hub 側の Dialup 設定と一致させること。正しくないとトンネルが確立できず、クライアントの認証は通っても実体の IP が割り当てられない状態になる。

- Mode Config の設定は、IP アドレスのきめ細かな割り振りを意味する。/24 以上の範囲を使うと、将来的な拡張性が高まる。IP アドレスの衝突を避けるために、センター側の DHCP サーバや ADVPN の連携も検討しておくべきだ。

- DPD の設定は回線品質とセッション維持のバランスを取るところ。回線が揺れる環境では、DPD の再試行間隔を長めに取り、再接続の安定性を優先するのが現実的だ。

参考情報と出典

Fortinet の IPsec VPN 設定ガイドでは、Mode Config の使用とダイアルアップの設定要件が詳しく解説されている。公式の手順とパラメータは現場の実装と密接に結びつく。 IPsec VPN configuration

FortiGate の公式ドキュメントには、Dialup User の扱いとリモートアクセスの基本設計が整理されている。 IPsec VPN | FortiGate / FortiOS 8.0.0 Softether vpn client ダウンロード方法と設定ガイド:簡単セットアップで安全な接続を実現

実務的な運用の解説として、図解付きのリモートアクセス設定ガイドも参照できる。 図解で分かる、IPsec VPNリモートアクセス設定ガイド

追加のベストプラクティスとして、リモートアクセスの設定と運用の実務ガイドラインを提供する資料がある。 IPsec VPN | FortiGate / FortiOS 8.0.0 - Best practices

Reddit の現場ディスカッションでも、ポート設定や DP の取扱いなど現実的な落とし穴が共有されている。 FortiGate IPsec VPN トラブルシューティングの議論

引用と実務の接点

- Fortinet の公式ドキュメントは設定値のベースラインを提供する。実務ではこのベースラインを現場のネットワーク設計に合わせて微調整する形になる。北米・欧州の運用現場では Mode Config のサブネット設計が拡張可能であることが多く、/24 以上のスコープを好むケースが目立つ。

- VPN のトラブルは「認証の処理順序」と「アドレスの割り当て順序」によってややこしくなる。ログの時系列を丁寧に追い、DPD の設定値を現場の回線特性に合わせて見直すのが現実的だ。

Note Radmin vpnとは?無料・安全に使える?機能・使い方・評判まで徹底解説 2026年版

- 本 section は現場の運用課題に焦点を当て、実務の設定パラメータとトラブル事例を接続して解説した。次のセクションでは「本番運用の監視と運用自動化の実践」を扱う。

トラブルシューティングの実務チェーン: よくある原因と対処法

現場では朝のVPNセッションが突然落ちる。ログを追ううち、原因はいつも多層に連鎖していた。IKEv2 の交渉失敗は、設定ミスよりも時折ネットワークの微妙な挙動に起因することが多い。私は公式ドキュメントと現場のケースを横断して事象を整理した。

IKEv2 交渉失敗の典型的な原因は、認証情報の不整合とフェーズ1の提案マッチング不足だ。Fortinet のリリースノートと技術解説を横断すると、最も頻繁に見られるのはプリシェアードキーのずれ、DHグループの非互換、そして IKEv2 のためのモード設定の未適用だ。ログ解読のコツは、まず「SA のネゴシエーション失敗」を示すイベントを探すこと。次に「認証方法が一致していますか」と「フェーズ1/2の暗号アルゴリズムが両端で同一か」を辿る。これだけで99%は原因が絞れる。

[!NOTE] 実務ではダッシュボードのイベント種別を跨いでいる場合があり、異なるコンテキストのログを同じ現象として読み込むと見落としが生まれる。

トンネルの再ネゴシエーションを引き起こす要因は、経路の安定性とセッションの疲労だ。回線の揺らぎやWANの切替、DPD の設定ミス、あるいは NAT のタイミング問題が混ざると、Fortigate 側は自動的に再確立を試みる。再構築の手順はシンプル。まず DNS 名や IP アドレスの最新性を確認。次に「Remote Gateway」と「Interface」が正しく選択されているかを GUI で再設定。最後に Phase 1/2 の提案を、Hub 側と同一のプロファイルに合わせる。再ネゴシエーションの境界条件を設けるなら DPD の初期値を短くし、再試行間隔を 30–60 秒で統一するのが現場の実務感に近い。

複数の現場報告では「IP 地址の割り当てとモード設定のレンジがずれると再ネゴが頻発する」という共通点が見える。 ソフトバンク ip vpnとは?法人向けサービスを徹底解

ネットワーク層の MTU や FRAG によるパケットロスは、見落とされやすい落とし穴だ。MTU の不一致は大きなセッション断絶を引き起こし、FRAG が過剰な場合は暗号化後のペイロードが分断されて再組み立てでロスが生じる。対処は三段階。第一段階は MTU テストを実施してパス・フラグメントの影響を最小化する。第二段階は DF ビットの扱いと分割ポリシーの見直し。第三段階は「IPv4 分割の禁止」設定と「分割回避のための MSS ス広告の調整」だ。実務では MTU を 1500 バイトから段階的に 1400 へ寄せ、パス MTU 調整を繰り返すのが現実解になる。 このへんの運用は、セカンダリ回線の切替時にも効く。

DNS レコードと IP アドレス割り当ての整合性チェックは、裏で静かな原因の多くを占める。FortiGate 側の「Remote Gateway」先が名前解決で変わるケース、あるいはネットワークの IPv4/IPv6 ハイブリッド運用が混在するケースがある。チェック項目は明確。まず DNS レコードの TTL が低すぎないか。次に Fortigate に設定された DNS サーバが正しい名前解決を返すか。最後に IP アドレス割り当てのレンジがモード設定と矛盾していないか。複数の現場報告では、DNS のキャッシュとモード設定の IP 割り当ての不整合で tunnel が不安定になる事例が頻出だ。

一つの正解があるわけではない。細心の検証が成果を生む。

Fortinet の公式リリースノートとセキュリティパッチの適用タイミングは現場の運用を左右する。新機能の導入時は必ず既存トラフィックの挙動を観察したい。過去 12 か月のアップデートでは、IKEv2 のネゴシエーション改善と脆弱性対策のエスカレーションが連続している。パッチ適用のタイミングは「影響エリア」「適用時間帯」「バックアップの可用性」の三点を満たすべきだ。2025 年以降、Fortinet は SSL-VPN 警告の継続的な修正を含むセキュリティアップデートを月次で公開しており、2026 年も同様のリリース cadence が継続している。適用遅延は避け、少なくとも四半期ごとに表のような点検を回すのが現場の実務だ。

引用情報と根拠 Vpnが有効か確認する方法|接続状況の表示とipアド 側近の接続状態を正しく確認する実用ガイド

- Fortinet の IPsec VPN 設定解説と実装手順の概要を含む公式ドキュメントの要約と実務解釈について、FortiSASE の IPsec VPN configuration の記述を参照している。 IPsec VPN configuration | FortiSASE - Fortinet Document Library

- FortiGate の IPsec VPN に関する基本設定とトラブルシューティングの公式解説。 IPsec VPN | FortiGate / FortiOS 8.0.0 - Fortinet Document Library

ベストプラクティスは三点。まずログの切り分けから始める。次に再ネゴシエーションを偶発的に起こす要因を断つ。最後に DNS/IP アドレス整合性と MTU のチューニングを揃える。これで現場の安定性は格段に上がる。

出典リンク

実践ノウハウと推奨設定の総覧: 2026 年の動向と現場のベストプラクティス

サイト間 VPN とリモートアクセスを同一ポリシーで運用する際の設計は、冗長性と運用性のバランスを取ることが肝心だ。結論から言うと、2026 年時点の標準は「IKEv2 を前提にしたモードコンフィグ活用」と「自動ディスカバリを活かす ADVPN の共存」である。2つのユースケースを同一ポリシーで運用する場合でも、モード構成の IP 範囲と認証方式を共通化することで設定ミスを減らせる。この方針を軸に、現場で効く推奨値をまとめる。

I looked into Fortinet の公式ドキュメントと運用実務の共有を横断すると、以下が2026 年の現場標準の要点になる。IKEv2 の採用は揺るがず、モードコンフィグの有効化は必須である。Hub–Spoke のアーキテクチャでは、Hub 側での自動ディスカバリ設定をオンにして、Spoke 側は各 Overlay ごとに1つのトンネルを割り当てる運用が推奨される。さらに、Mode Config のサブネットは /24 が標準だが、成長を見据えた拡張性を考えると /23 以上へ拡張できる設計が現場では現実的だ。

推奨設定の核になるパラメータは次のとおりだ。 Ipsec vpn 証明書とは?基本から設定、活用法まで徹底解説【2026年最新】— IPsec VPN 証明書 とは?設定 手順 使い道

- IKEv2 を前提とする IPsec VPN 設定。Phase 1 の提案は aes128-sha256 または aes256-sha256、DH グループは 14 が標準。Phase 2 は aes256-gcm などの現代的アルゴリズムを組み合わせるとよい。

- モードコンフィグを必須にする。クライアント側のアドレス割り当てを自動化し、/24 またはそれ以上の IPv4 アドレス空間を確保する。

- Overlay ごとにネットワーク ID を割り当て、NAT Traversal は有効。Dead Peer Detection は Idle を選択、DPD の再試行は 3 回、間隔は 60 秒程度。

- Auto discovery sender を Enabled にする。Hub 側の ADVPN 導入は、将来の拡張を見据えた「スイッチ」になる。Expandable な設計を優先する。

運用フェーズの監視ダッシュボードは「実運用指標」を中心に組むのが鉄則だ。以下をセットしておけば、異常を早期に捕捉できる。

- 接続の失敗率と再接続時間の分布。p95 で 150–200 ms 程度を目安に、閾値を超えた場合は直ちにアラート。

- 各 Overlay のトラフィック量と帯域の変動。ピーク時の待ち行列を可視化して、SLA 達成を確保。

- モードコンフィグ空間の使用率と IP 範囲の圧迫度。/24 が占有済みか、次のサブネットが確保できるかを常時監視。

モードコンフィグのスケーラビリティは IP アドレス空間確保の取り扱いで決まる。将来の拡張を見据え、最初の設計段階で「サブネットの階層化」と「VLAN/Overlay の分離方針」を明確化することが現場の勝ち筋だ。CIDR の設計は難しくないが、後からの変更は難易度が跳ね上がる。最初に大きめの空間を取っておき、後でサブネットを追加できる余地を残しておくのが現場の知恵である。

移行とアップグレードの指針は次のとおり。

- 旧 FortiOS から新 FortiOS への移行は、まず設定の互換性を確認。公式ドキュメントの「Migration」セクションを参照。移行前後の動作差を理解して、ダウンタイムを最小化するプランを練る。

- バージョン間の新機能を優先活用。IKEv2 の新機能やモードコンフィグの範囲拡張は、アップデート時に検討対象になる。

参考情報として、リファレンスの一例を挙げておく。公式の IPsec VPN 設定ガイドは IKEv2 の前提とモードコンフィグの扱いを明記しており、Hub と Spoke の関係性を理解する上で核となる。例えば「IPsec VPN configuration」のガイドにはモードコンフィグの有効化やネットワーク overlay の設定について具体的な手順が示されている。これを土台に、現場での監視ダッシュボードを組み立てよい。

- The Fortinet Document Library の IPsec VPN configuration ガイドの実務適用の要点: https://docs.fortinet.com/document/fortisase/26.1.26/mature-spa-deployment-guide-using-bgp-per-overlay/347596/ipsec-vpn-configuration

実務に直結する3つのリアルワード推奨を挙げる。 Vpn接続時の認証エラーを解決!ログインできない時の完全ガイド

1) FortiGate での推奨キット

- FortiOS 8.x の「IPsec VPN」最適化パラメータ

- モードコンフィグの /24 サブネット設計

- ADVPN のオン設定

2) ダッシュボード設計の要点

- 接続失敗率の監視と DP 重複検知

- Overlay 別の帯域監視とアラート閾値

- IP 空間使用率のリアルタイム表示

3) 移行とアップグレードの現場術

- 事前検証用のリハーサル環境構築

- バージョン間の設定差分の洗い出しと自動適用ルール

- ログ保持期間と監視データのアーカイブ方針

CITATION IPsec VPN 設定ガイドと運用の要点を結びつける実務解を示す資料として、以下を参照する。

Fortigate IPsec VPN 設定の次の一歩を取る時期

Fortigate でのサイト間とリモートアクセスの運用は、今もなお「設定の完結より運用の安定化」が難所だ。私は文献を読み込み、時系列の変更点と実践的な落とし穴を横断してきた。結論だけを追うのではなく、次の一手を明確にする視点が鍵になる。多くの現場で見かける誤解は、初期設定の完成度に重心を置きすぎることだ。実務では、証明書の更新スケジュール、フェイルオーバー時のルーティング整合性、監視アラートの閾値といった「運用コストの安さ」を同時に設計する必要がある。

次の一歩としては、まず運用ポリシーの見直しから始めるべきだ。短期のトラブルシューティングマニュアルに加え、長期的な監視指標を設定する。例えば所在するネットワークの変更頻度、クライアント台数の伸び、証明書の失効リスクなど。これらを踏まえれば、設定の複雑さが手堅く収まる道が見えてくる。あなたの環境に最適な検証リストを、今週中に一本作ってみてはどうか。次の一歩は、あなた自身で決める。

Frequently asked questions

FortiGate の IPsec VPN 設定で最初に確認すべき項目は何ですか

最初の確認ポイントはモードコンフィグの有効化と割り当てレンジの整合性です。モードコンフィグを有効にして Client Address Range を /24 以上に設定し assign IP from range が正しく機能しているかを検証します。続いて IKEv2 の提案パラメータと DH グループの一致を確認します。これによりサイト間とリモートアクセスの基盤となる IP アドレス割り当てとセキュリティ設定の齟齬を排除できます。遅れて現場のトラブルの元になります。

サイト間 VPN とリモートアクセス VPN の共通設定と相違点は

共通点はIKEv2ベースの暗号化設定とモードコンフィグの活用、NAT トラバーサルの有効化などの基本設定です。相違点はトンネルの命名とルーティング境界、トポロジーの選択です。サイト間は hub‑and‑spokeや ADVPN を用いた動的経路配布が主で、拠点間の自動ディスカバリが鍵です。リモートアクセスは Dialup User を用いてクライアントへ動的 IP 配布を行い、個々のユーザー認証と DNS の扱いを重点に置きます。 Cato vpnクライアント 接続方法:簡単ステップガイド 2026年最新版

モードコンフィグを使うメリットと落とし穴は何ですか

メリットは動的 IP 配布と拠点拡張時のレンジ衝突回避、管理の一元化です。/24 のサブネット設計を前提にすると中規模環境でもクライアント数の増加に耐えやすくなります。ただし落とし穴はレンジの過剰な広さを取ると IP 重複や管理の複雑さが増す点と、現場の DNS 配布方法や DHCP 連携の不整合がトラブルの原因になることです。設計時にレンジと DNS の運用方針を明確にしておくべきです。

IKEv2 のプロポーザル設定で推奨される暗号スイートは何ですか

Phase 1 では aes128-sha256 あるいは aes256-sha256 が標準的です。DH グループは 14 が現場での実務的な標準として広く使われています。Phase 2 には aes256-gcm などの現代的アルゴリズムを組み合わせるのが推奨されます。これらは長期的なアップグレードを見据えつつ、相互互換性とセキュリティのバランスを取るのに適しています。

トラブル時に有効なログの読み方と主要なトラブルシューティングの順序は

まず IKEv2 の交渉失敗を示すイベントを探します。次に認証情報の整合性とフェーズ1/2の暗号アルゴリズムが一致しているかを追います。その後 DNS の解決、Remote Gateway の設定、モードコンフィグのレンジ整合性を順に点検します。MTU の不一致や FRAG、NAT トラバーサルの設定も見逃さないこと。これらを時系列で追い、DPD の設定と再ネゴシエーションの挙動を現場の回線特性に合わせて微調整します。ログは多層で読み解くのが現実的です。