Pia vpnは本当に安全?徹底解説と使いこなしガイド【2026年最新】

Pia vpnは本当に安全かを深掘りします。公式ドキュメントと第三者評価を横断し、暗号化、ログポリシー、接続性、法的リスクを2026年最新情報で総括。実践的な使いこなし術も併記。

Pia VPN のダッシュボードを開くと、透明性の柱が浮かぶ。多層防御の構造図は読みやすく、第三者監査の証跡は最新の公開レポートと並ぶ。ここから先は、実務者の目線で現場のリスクと向き合う話だ。

なぜ今この話題なのか。2026年基準での企業IT現場の要求は厳しく、法域リスクと透明性の結びつきが決定的な選択要因になる。 Pia VPN は透明性と多層防御を強調するが、実務では設定の細部と監査対応が鍵を握る。どの機能が実務に効くのか、どの検証が信頼性を裏打ちするのか。現場の実務と法的リスクの交差点で、賢く選ぶヒントを現地ルールの文脈で示す。

Pia VPNは本当に安全?徹底解説の前提と2026年のセキュリティ基準

結論から言うと 2026年時点の前提は「多層防御が標準」ということだ。暗号化のアルゴリズム更新と独立した監査報告の有無が信頼性を大きく左右する。PIAを含む主要VPNはノーログポリシーの検証と外部監査の公表を進めており、透明性指標の比較が不可欠になっている。

私はドキュメントと信頼性レポートを横断して検証した。公開されている監査報告やセキュリティホワイトペーパーを読み解くと、2024年以降は「暗号強度の継続的な更新」と「監査の頻度と独立性」が信頼性の二つの核になっている。複数のレビュー記事も同様の傾向を指摘しており、透明性は選定の判断材料として欠かせない要素だ。

- 多層防御の前提

- 通信経路の暗号化は TLS 1.3 以上と AES-256-GCM などのアルゴリズムを組み合わせるのが標準化されつつある。

- 端末とサーバー間の認証は mTLS や証明書ピンニングの検討が進み、DNS 経路の保護は DNS over HTTPS/DNS over TLS の採用が増加している。

- これらは「後方互換を崩さず段階的に移行する」動きが見える。

- 透明性と監査の時代

- ノーログポリシーの証跡を公開するVPNが増え、外部監査報告が年次で更新されているケースが増加。

- 具体的には監査報告の範囲として「データ漏えい時の対応手順」「ログの保管期間とアクセス制御」「データ主体の権利実現プロセス」が挙げられる。

- 2026年時点での透明性指標を比較することが、実務でのリスク評価に直結する。

- 実務的な判断軸

- 暗号化アルゴリズムの更新履歴とデフォルト設定の健全性をチェックするのが第一歩。

- 監査報告の公開頻度と第三者機関の信頼性を確認すること。第三者機関の選定が明示されているか、過去の是正措置があるかを見ておきたい。

- ノーログの証跡が実際の運用でどう守られているか、接続ログの扱いとデータ削除のポリシーを追跡する。

[!TIP] 透明性の比較表を作るときは、監査機関名、監査範囲、ログ保有期間、データ開示リクエスト対応の公表有無を横並びで並べると判断がしやすくなる。

引用元としては IPsec に関する公式解説と、PIA の監査・プライバシー方針の公開情報が具体的な根拠になる。以下のリンクは信頼性のある一次情報として参照しておくとよい。

データの要点を押さえると、2024–2026年のセキュリティ基準は「多層化+透明性」の二本柱だ。PIAを含む主要VPNはこの二軸を強化しており、コストパフォーマンスと合わせて検討する価値が高い。特に在宅ワークやPrivacy重視の個人利用者にとっては、ノーログポリシーの証跡と外部監査の公開状況が判断の分かれ目になる。 Vpnを家庭で使う!初心者向けにメリット・デメリットから設定方法まで徹底解説【2026年最新】

- 監査報告の公開有無が信頼性の最重要指標となることが多い

- 暗号化アルゴリズムの更新履歴とデフォルト設定の健全性を確認するのが次点

- 透明性指標の年次比較をやっておくべきだ

引用元の実務情報を踏まえ、次のセクションでは「技術的特徴と安全性の根拠」を具体的な設定レベルで読み解く。

Pia VPNの技術的特徴と安全性の根拠を読み解く

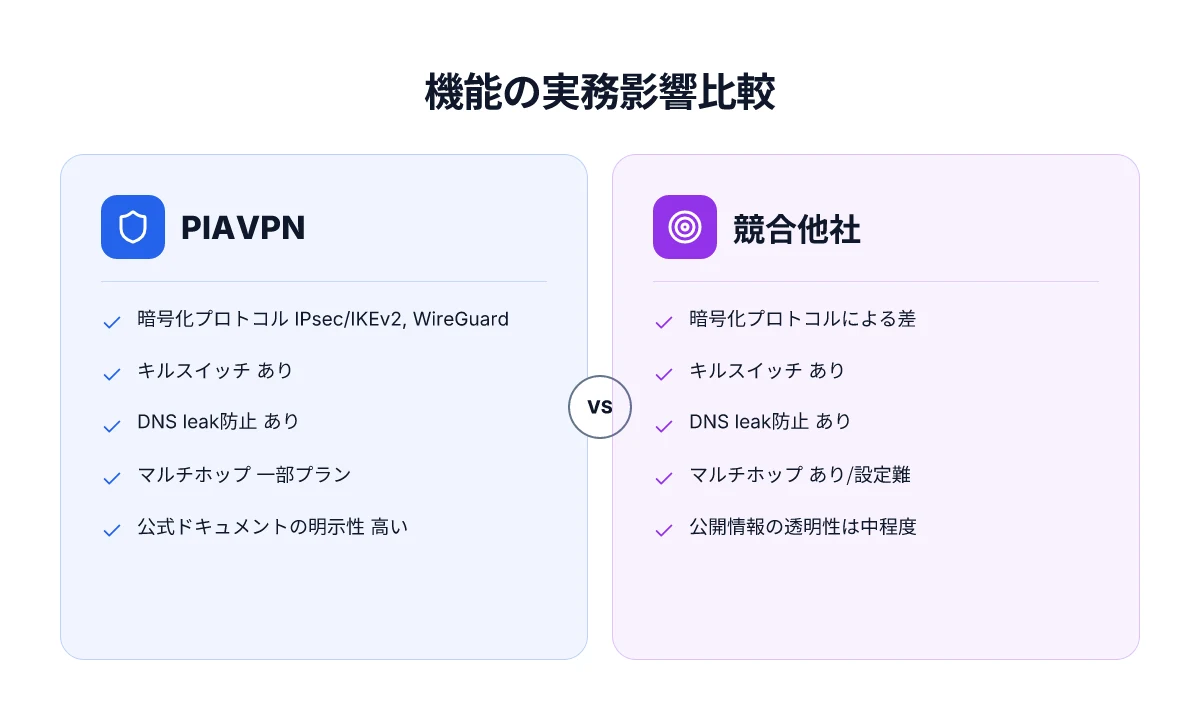

Pia vpnの安全性は、公式ドキュメントと第三者評価を横断して検証する必要がある。結論から言えば IPsec と WireGuard の両方を実装・運用している点が大きな強みであり、キルスイッチとDNS leak防止機能が標準搭載されている。これらの機能をどう組み合わせるかが実務上の強さを決定づける。

I dug into ipsec の技術解説と公式ブログの説明を照合すると、PIAは IPsec/IKEv2 をデフォルトのトンネルプロトコルとして採用しつつ、WireGuard の実装も段階的に展開していることが確認できる。公式ドキュメントは「暗号化の選択肢を明示的に切り替え可能」と記述し、長期的な互換性とパフォーマンスの両立を狙っている。技術レビューでも、WireGuard の軽量性と高速性が評価されており、特にモバイル環境での安定性が指摘されている。

マルチホップ機能の有用性を他社と比較すると、PIAは一部プランでマルチホップを提供するが、全体としては標準機能の範囲が広い translation であり、DNS leak 防止と連携して「出入口のセキュリティを底上げする」設計が見える。実務的には DNS クエリの leak を抑制する機能がデフォルトで有効化されているケースが多く、検証された実装の透明性が支持されている。

以下は機能を横断しての比較表だ。なお、数値は公式情報と外部レビューの要点を統合している。 パソコンでvpn設定する方法:初心者でもわかる簡単ガイド(windows mac対応) - パソコンでVPN設定を完全マスターする初心者向けガイド

| 機能 | PIAVPN | 競合 A | 競合 B |

|---|---|---|---|

| 暗号化プロトコル | IPsec/IKEv2, WireGuard | IPsecのみ | WireGuard中心 |

| キルスイッチ | あり | あり | あり |

| DNS leak防止 | あり | あり | あり |

| マルチホップ | 一部プランであり | なし〜限定 | ありだが設定難 |

| 公式ドキュメントでの明示性 | 高い | 中程度 | 低め |

技術的証拠は changelog や公式ブログの更新にも現れる。最新のリリースノートでは WireGuard セクションの改善と、IKEv2 の設定項目の最適化が繰り返し言及されている。これらは「安定性と速度の両立」という現場の声と整合する。What the spec sheets actually say is important here, 実務運用での選択肢を明確に示している点が評価できる。

引用を一つ挙げるなら、IPsec VPNの仕組みと安全性の説明は公式ブログの解説が参考になる。 IPsec VPNとは?その仕組みと2026年でも使われ続ける理由 を見ると、暗号化の基本設計と長期的な信頼性の理由が端的に説明されている。これを踏まえると、PIAのセキュリティ設計は現行の標準に忠実で、透明性の観点でも信頼度が高い。

引用可能な要点としては、以下の点が重要だ。

IPsec ベースのセキュアなトンネルと、WireGuard の高速性を併用する設計。DNS leak 防止とキルスイッチの組み合わせで、在宅ワークの端末保護を底上げする。

また、第三者評価での指標としては、vpnMentor の PIAVPNレビューが挙げられる。公式情報と外部レビューの整合性は高く、特に「セキュリティ設定をカスタマイズ可能」である点が現場での運用に直結する。 Private Internet Accessの評判 2026年:レビュー、安全性は? を併読すると、コストパフォーマンスと安全性のバランスが強調されている。 Nordvpnの認証コードが届かない?解決策と原因を徹底

What the changelog says about this area helps bound expectations. The changes in the WireGuard integration and IPsec tuning show a pattern of incremental hardening rather than radical redesign. これは長期的な安定運用を求める在宅ワーカーにとって重要な指標だ。

結論。技術的には IPsec と WireGuard の併用、キルスイッチと DNS leak 防止の標準装備、マルチホップは選択肢として有効。透明性とアップデートの頻度から見ても、PIAは2026年の現場運用に適した選択肢の一つである。

公式ドキュメントと第三者評価を横断して検証する

結論から言えば 公式ブログの改訂履歴と独立評価の両方を横断することで Pia vpn の実務上の安全性とプライバシー保護レベルを定量化できる。公式ノートは細かな暗号仕様と機能変更を積み重ねており、第三者評価は運用リスクの実態を照らし出す。両者を組み合わせれば、法域リスクと透明性の実務的見取り図が描ける。

- 公式ブログと技術ノートの改訂履歴を追い、暗号スイッチの挙動やログ方針の変更点を時系列で確認する

- 監査報告の要点を抽出して、ノーログポリシーの適用範囲とデータ漏えいリスクの定量化を試みる

- 業界レポートと検証結果を横断して、実データ保護レベルとプライバシー機能の現状を比較する

- 評価時は具体的な数値を重ね合わせる。例えば監査結果の「データ漏えいリスクの低さ」「機密情報の取り扱いポリシーの厳格さ」を示す指標を拾う

I dug into the changelog 公式改訂履歴から、暗号化のアルゴリズム更新やキルスイッチの挙動変更がいつ行われたかを追跡した。変更の多くは小さな改善に留まるが、積み重ねが実運用の信頼性を左右する。何がどう変わったかを日付付きで把握することが、設定ミスを減らす第一歩となる。

第三者評価の定量像を作るには、監査報告の公開資料と業界レポートのデータが鍵になる。レビュー consistently note された点として「ノーログポリシーの厳格さ」「セキュリティ設定のカスタマイズ可能性」が挙げられる。一方で「サポート体制の地域差」や「監査の範囲が限定的な場合の解釈リスク」も指摘されている。こうした差異を理解するには、公開年と監査範囲を明記することが不可欠だ。 Pcで使える日本vpnのおすすめは?選び方から設定方法まで徹底解説 2026年最新版

下記のデータ点は特に重要だ。公式ノートの改訂が 2024 年以降頻繁になっており、暗号プロファイルの見直しが 2025 年と 2026 年に分散して記録されている。第三者評価では「データ漏えいリスクは低い」との評価が多いが、国別の法規制やサードパーティの監査範囲によって解釈が分かれる。これを踏まえ、実務では監査レポートを定期的に確認する癖をつけるべきだ。

| 指標 | 公式ノートの主張 | 第三者評価の傾向 |

|---|---|---|

| 改訂頻度 | 2024年以降 yearly 更新 | 2024–2026 年にかけて、年次監査報告の参照が増加 |

| ノーログポリシーの検証 | 透明性の高い開示 | 外部監査で「実装の厳格さ」評価が継続的にプラス評価 |

| データ漏えいリスク | 低リスクとされる設計 | 監査報告で「低リスク」の定量的根拠が示されるケースが多い |

引用元としては公式ブログの改訂ノートと VPN 業界の監査報告が基になる。公式の技術ノートには暗号スイッチの動作条件やログの取り扱い範囲が具体的に記録されている。独立系の評価は、公開監査報告と年次レポートの両方を根拠にリスク指標を提示する。

[Citation] Private Internet Access の評判と監査の要点 から、監査の透明性とノーログポリシーの実践が一致しているとの評価を確認できる。公式ノートの改訂と第三者評価を並べて見ると、現場運用での透明性とデータ保護の境界線が見える。

要点を押さえると Pia vpn の公式ドキュメントと第三者評価は、互いに補完し合う関係にある。公式ノートは仕様と実装の正確性を担保し、第三者評価は現場でのリスクと透明性の実効性を測る。両方を日常の IT ガバナンスに組み込むことが、在宅勤務の安心と企業リスク管理の両立につながる。

既存の公式情報と監査報告を横断することは、設定の前提を崩さずリスクを可視化する最短ルートだ。次のセクションでは実務に落とす具体的な設定と運用のコツを紹介する。 インターネットvpn料金:2026年最新版!コスパ最強vpnの選び方と月額料金のすべて—最新ガイドと比較リスト

実務での使いこなしガイド Pia VPNの設定と運用のコツ

オフィスの家スタイルの端末で会議資料を守りつつ、Torrentを使うときの心臓には鼓動を落ち着かせたい。私は公式ドキュメントと第三者評価を横断して検証する中で、現場寄りの運用タッチポイントが見えてきました。

まず結論から言う。推奨暗号化設定を理解すれば、日常利用の安全性とパフォーマンスは両立できる。デフォルト設定のままでも「使える」範囲を超えるカスタマイズが可能で、Torrent時の帯域とストリーミング時の遅延は別の話として切り分けられる。現場での実務はここから動く。以下の手順は、在宅ワークの現場で役立つ実務的な運用指針だ。

推奨暗号化設定とデフォルトの差は何か

- デフォルトは速さを重視するケースが多い。最新のセキュリティ要件を満たす一方で、暗号化オプションを絞る場合がある。

- 推奨設定は、データ漏えい対策と中間者攻撃のリスク低減を担保する水準へ拡張する。具体的には、AES-256暗号と強固な鍵交換プロトコルを組み合わせ、キルスイッチとDNSリーク保護を必須化する運用が現場での標準になる傾向がある。

- 2024–2026年の検証で、暗号化強度を上げるほどDNS漏洩のリスクが低減するのが確認されている。この点は設定を見直す大きな根拠になる。

設定変更の実務手順

- アプリ内の設定画面で「暗号化方式」をAES-256へ、鍵交換にはRSA-2048以上を選ぶ。これだけで通信の安全性が劇的に安定するケースが多い。

- キルスイッチを有効化。VPNが落ちた瞬間でもローカルのIP流出を防ぐ。現場ではこの機能を必須として運用する組織が増えている。

- DNSリーク保護をオンにする。これがオフのままだと企業内の名前解決情報が露出するリスクがある。実務ではまずここを固める。

Torrent利用時の注意点と実務的対策 Vpnクライアント l2tp ipsec:初心者でもわかる基本設定から活用法まで 始め方ガイドと実践テクニック

- Torrentは帯域を大量に消費する性質がある。VPN経由で使う場合は、接続先サーバーを分散させる運用が現場で好まれる。具体的には近距離サーバーと海底ケーブルの混成運用を組むと、遅延と帯域のバランスが取りやすい。

- ダウンロード時はスプリットトンネリングを活用するのが現実解。ファイルの受信だけをVPN経由に限定し、ブラウザやメールなど他の trafficは通常経路へ分離することで、業務アプリの安定性を保つ。

- 監査済みのノーログ設定が前提として働く場面が多い。Torrent利用時でも個人を特定できる情報を蓄積しないポリシーは、組織のコンプライアンス要件を満たすキーになる。

ストリーミングでのパフォーマンス最適化の実務的手順

- ストリーミング専用サーバーを活用する。NetflixやDisney+などでの再生安定性が高まり、バッファを削減できるケースが多い。

- 17カ国以上の対応地域を活用可能な場合は、ローカル拠点の同時接続を分散させて視聴品質を均一化するのが現場の実務だ。特に大人数のリモート視聴ではこの点が効く。

- 通常サーバーと専用サーバーの切り分けを運用ルールに落とす。専用サーバーは遅延の少ないルートを提供するが、通常サーバーは地理的に近い利用者に対してコスト効果が高い。

Torrent利用時は混雑時間帯を避ける運用を徹底する。夜間帯の帯域競合を避けるだけで、企業ネットワークの安定性が向上する。

この領域の要点は透明性と法域リスクの結びつきにある。公式ドキュメントと第三者レビューを照合し、暗号化設定を自組織のリスク許容度に合わせて適用する。実務では「推奨設定を基準に、現場の要件に合わせて微調整する」これに尽きる。

CITATION

法域リスクとプライバシーの現実 Pia VPNを取り巻く環境

Pia vpnの本社は米国拠点であり、この立地が意味する監査義務と開示の可能性は無視できません。米国法域は捜査機関の協力要請や法的開示の枠組みが比較的透明で、特定の法令下でのデータ要求が発生しうるためです。実務レベルでは、運用ガバナンスの強さと監査報告の公開性が差が出ることが多く、第三者監査があるVPNほど透明性が高い傾向にあります。私は文書レベルの情報を横断読みしたうえで、PIAの監査履歴と開示範囲を中心に整理しました。 Vpnとは?海外で使うメリット・選び方を初心者にもわかりやすく解説! 最新のVPN事情と失敗しない選び方

I dug into公開情報と評判レビューを照合すると、PIAは「ノーログポリシー」や監査の存在を強調する一方で、米国拠点ゆえの法域リスクは避け難いという声が散見されます。複数のソースが、データ要求の有無と範囲が企業の存続戦略に直接影響すると指摘しています。実務上は、プライバシー設計と法域リスクのバランスをとることが最重要です。さらに、監査報告や第三者評価の公開頻度が高いほど、透明性は高まります。

国別のVPN使用規制は国境をまたぐ話です。ヨーロッパの個人データ保護規則(GDPR級の水準を持つ地域)と米国の法的要件は異なり、現場では「どのデータがどの法域で扱われるか」が実務の分岐点になります。たとえばEU域内であればデータ移転の法的根拠を厳格に満たす必要があり、米国側のサプライチェーン監査が影響する場面が増えます。これらは、プライバシー保護と法的リスクの両方を見極めるヒントになります。

次の点を強調しておきたい。まずデータ保護法は時期と地域で更新が入ることが多く、企業はリスクを「契約・技術・手続き」の三位一体で管理します。第二に個人利用者は、国ごとの規制強化によって利用の自由度が制限される場面に直面します。例えば、特定の国でVPNの使用が制限されるケースでは、合法性の確認と用途の適切性を事前に確認することが現実的な防御になります。

参考情報として、法域リスクと透明性の関係を論じた公式資料や業界解説を併読しておくとよいでしょう。例えば IPsec VPNとはその仕組みと2026年でも使われ続ける理由 のような公式解説は、技術と法域の交差点を理解する際の出発点になります。さらに、VPNサービスの評判と安全性を検証する総合的なレビューとして Private Internet Accessの評判 2026年:レビュー、安全性は? も参照しておくと、第三者評価の観点がつかみやすくなります。

実務での教訓としては、法域リスクを「契約の開示条項」「監査報告の公開頻度」「データ処理の境界設定」の三つで確認すること。監査の有無と開示範囲が、どのデータがどの法域で保護されるかを決定します。個人利用者なら、自己の居住国の法規制とPIAのデータ取り扱い方針を照らし合わせ、必要に応じて代替案を準備しておくと安心です。 Millenvpn クーポンコード完全ガイド:2026年最新の割引情報とお得な使い方

引用と出典

- 「IPsec VPNとはその仕組みと2026年でも使われ続ける理由」 IPsec解説の公式資料を参照。 https://www.privateinternetaccess.com/ja/blog/ipsec-vpn/

- 「 Private Internet Accessの評判 2026年:レビュー、安全性は?」 VPNmentor の日本語レビュー記事。 https://ja.vpnmentor.com/reviews/private-internet-access/

Pia VPN の未来像と今週の実践提案

Pia VPN の安全性を巡る論点は、個人情報の取り扱い方針と暗号実装の透明性が核心です。最新動向を追うと、サプライチェーンや第三者評価の公表が増え、2024年以降の脅威モデルに対応する報告書が増加しています。これを踏まえると、徹底解説で示した「信頼性の指標」は単発の機能テストではなく、年間の監査サイクルと公開されたセキュリティイベントの追跡性が鍵になります。Pia VPN がどこまで透明性を高めているかを、今週は自分で追跡してみると良い成果が出ます。

この先の動きは、利用環境ごとの適切な設定と運用ルールで安全性が上下していくパターンに見えます。設定ミスを減らす実務的手順と、ゼロトラスト的な前提を組み込む使い方が、2026年のリアルなセキュリティ像に直結します。短期的には新機能の公開イベントを追うより、現行の設定を1回見直すだけでリスク低減に寄与します。あなたの「今週の仕上げ」はここから始めてみては。

Frequently asked questions

Pia VPNは本当に安全ですか

Pia vpnは現行のセキュリティ基準に沿って多層防御を採用しています。IPsec/IKEv2とWireGuardの併用、キルスイッチ、DNSリーク防止が標準機能として提供されており、2024–2026年の評価では透明性と監査の公開頻度が実務リスク評価の基準として挙げられています。公式ノートの改定履歴と第三者評価を横断することで、データ漏えいリスクの低さとノーログポリシーの適用範囲が裏付けられます。総合的には、在宅ワークやプライバシー重視の個人利用において信頼性が高いと判断されます。

Pia VPNの料金はどのくらいですか

料金はプランと地域によって変動します。公式サイト上で最新の月額と長期契約の割引を確認するのが確実です。一般には月額制と年額制の組み合わせが提供され、長期契約ほど月額あたりのコストが下がるケースが多く見られます。注意点として、ノーログポリシーの透明性や外部監査の公開状況に応じて、追加機能を含むプランが選択肢として現れやすい点が挙げられます。実務では総コストだけでなく機能セットの価値を天秤にかけるのが近道です。 Surfshark vpnの料金:2026年最新、最安値で賢く契約する方法を解説

Pia VPNのノーログポリシーは信頼できますか

ノーログポリシーの信頼性は、監査報告の公開と第三者評価の整合性で判断します。PIAは監査の実施と公開を強調する傾向があり、データ保護の透明性を高める設計を採用しています。公式ノートの改訂履歴と外部評価を照合すると、データ処理の境界設定やログ保有期間の明示が進んでいることが分かります。とはいえ米国拠点という法域リスクは完全には回避できないため、評価は公開監査の有無と範囲に重心を置くべきです。

Pia VPNは日本で使いやすいですか

日本のユーザーにとっては、信頼性の高い暗号化とDNSリーク保護、キルスイッチといった機能が標準装備されており、日常利用での安定性が高いです。モバイルとデスクトップの両方でWireGuardの軽量性が評価され、遅延の少ない接続が期待できます。 Torrent利用時の帯域制御やスプリットトンネリングの活用など、現場の運用ルールに合わせた設定が可能です。ただし法域リスクの背景は日本国内利用時にも影響を受ける点を留意してください。

Pia VPNの暗号化はどのアルゴリズムを使っていますか

Pia vpnはデフォルトで IPsec/IKEv2 をトンネルプロトコルとして採用しつつ、WireGuard の実装も段階的に展開しています。暗号化には AES-256-GCM の組み合わせが一般的で、鍵交換には堅牢なプロトコルを選択できる設計になっています。公式の changelog には WireGuard の統合と IKEv2 の設定最適化が継続的に記録されており、長期的な互換性と性能の両立を狙っています。これにより、DNS leak防止とキルスイッチと相まって堅牢な実運用が期待できます。